CTF靶场系列-Gameover

CTF靶场系列-Gameover

下载地址

http://sourceforge.net/projects/null-gameover/files/GameOver_v0.1_Null_VM.7z/download

实战演练

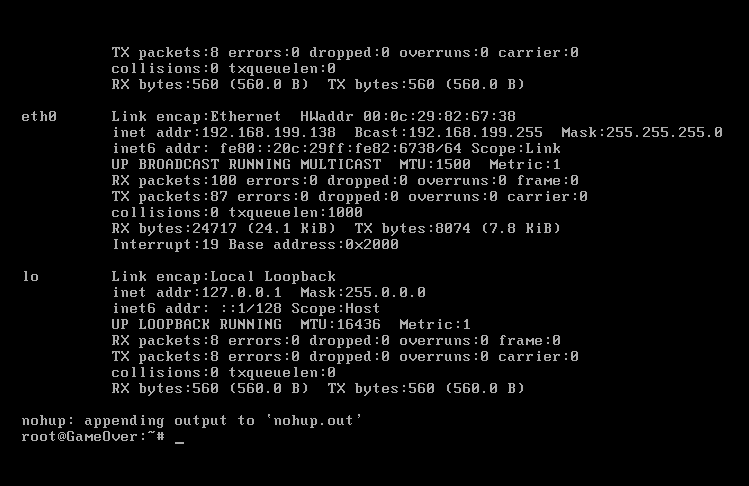

使用root,密码gameover登录查看IP地址为192.168.199.138

Section 1不写了,太简单,网上有的是答案

Section 1不写了,太简单,网上有的是答案

我们来玩一下section 2

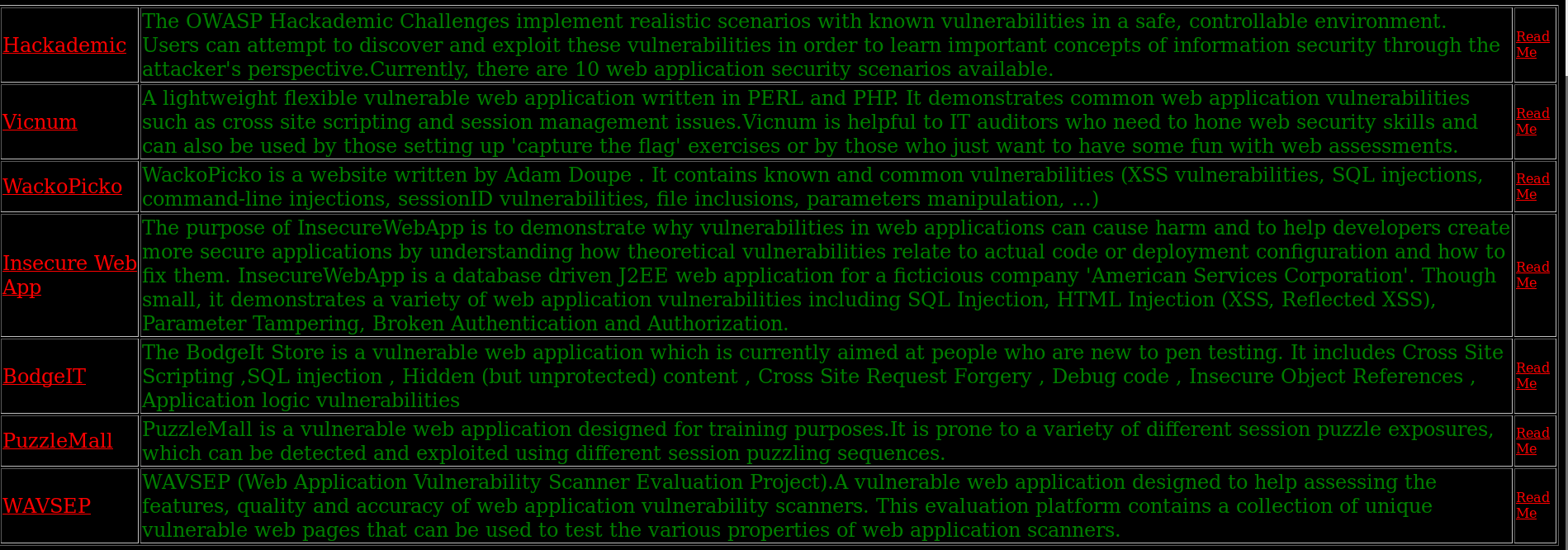

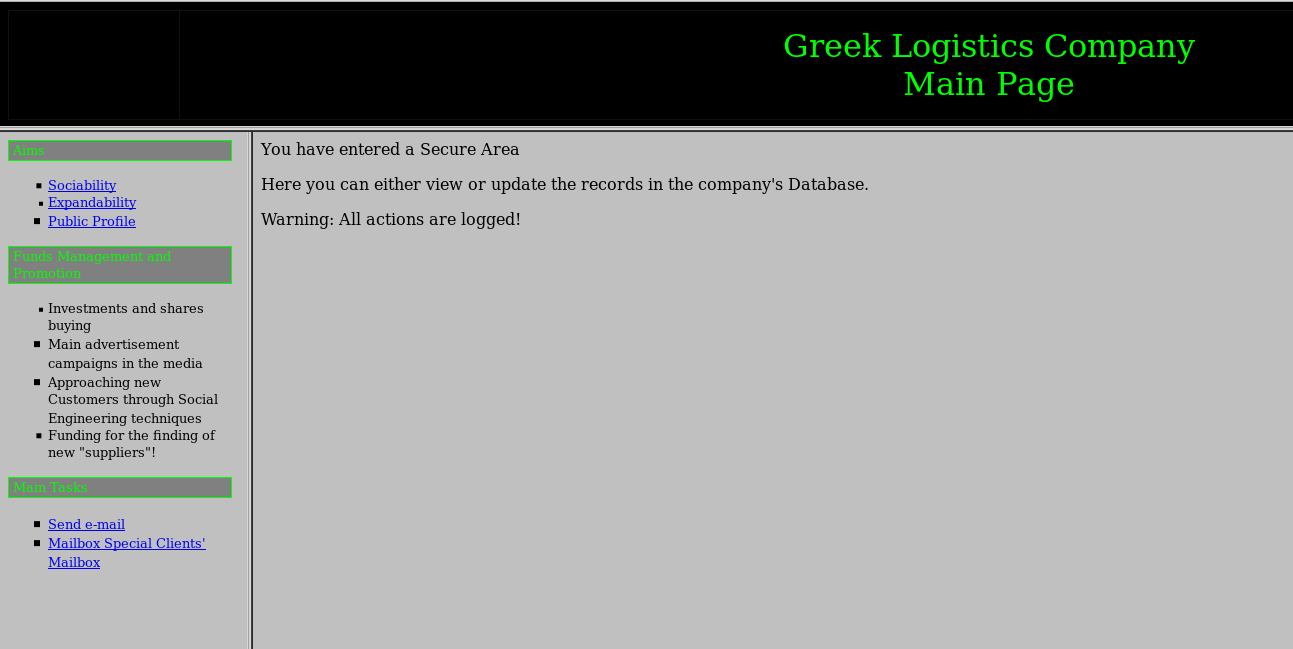

Hackademic

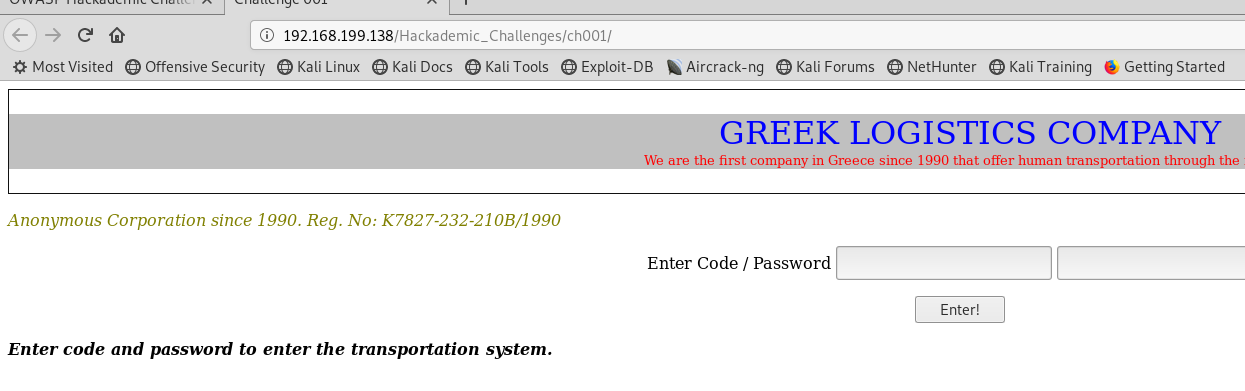

挑战一

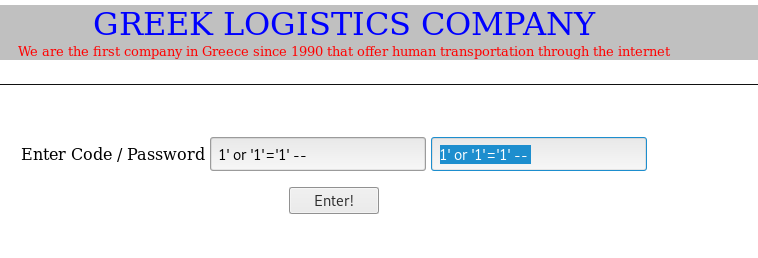

看到登录框就使用万能密码看看能不能绕过试了一堆都不行

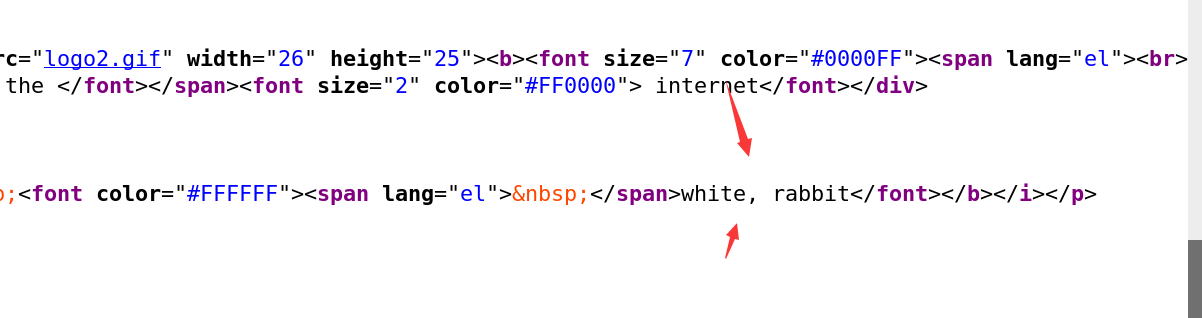

看到登录框就使用万能密码看看能不能绕过试了一堆都不行 查看页面源代码,好像发现了了不起的东西

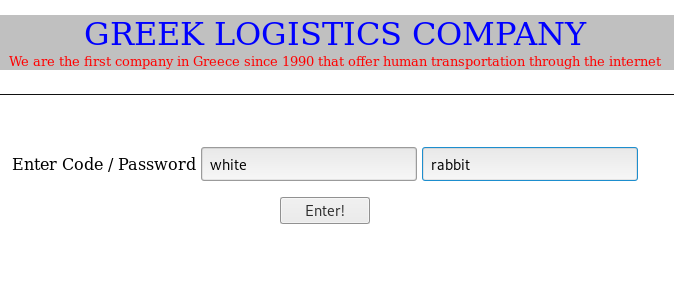

查看页面源代码,好像发现了了不起的东西 试试这个

试试这个 进来了

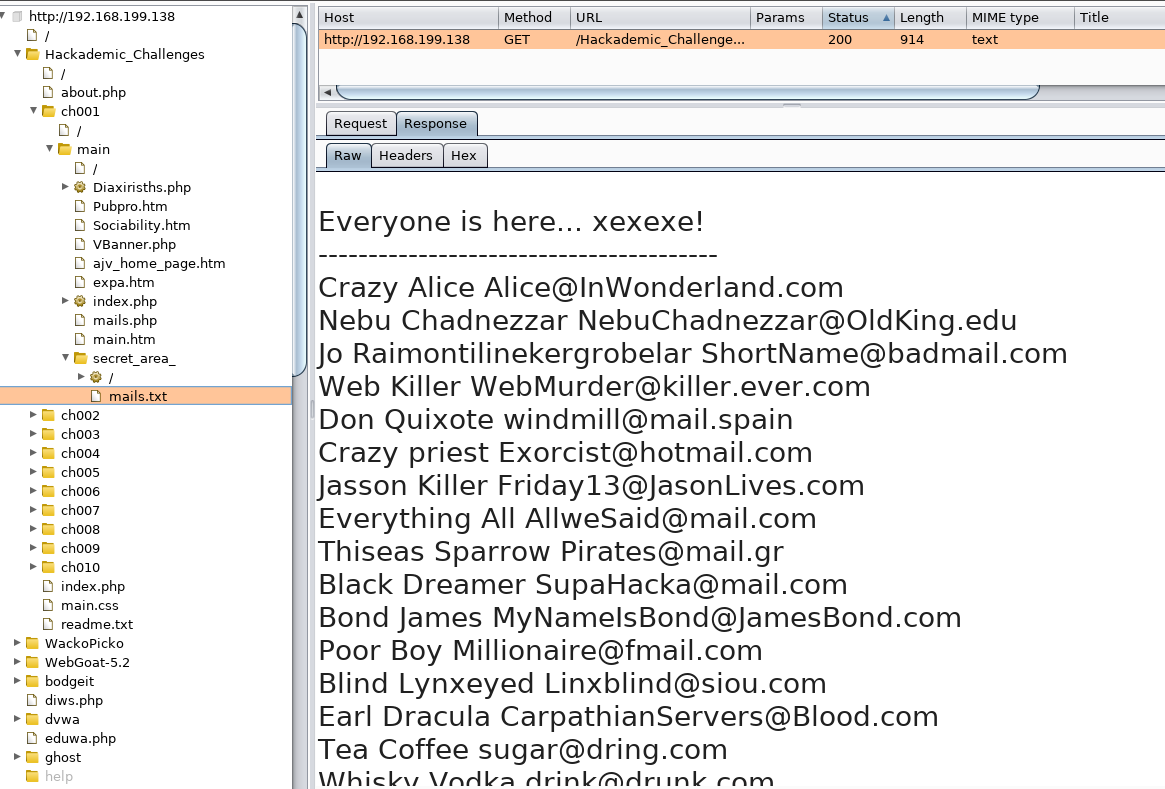

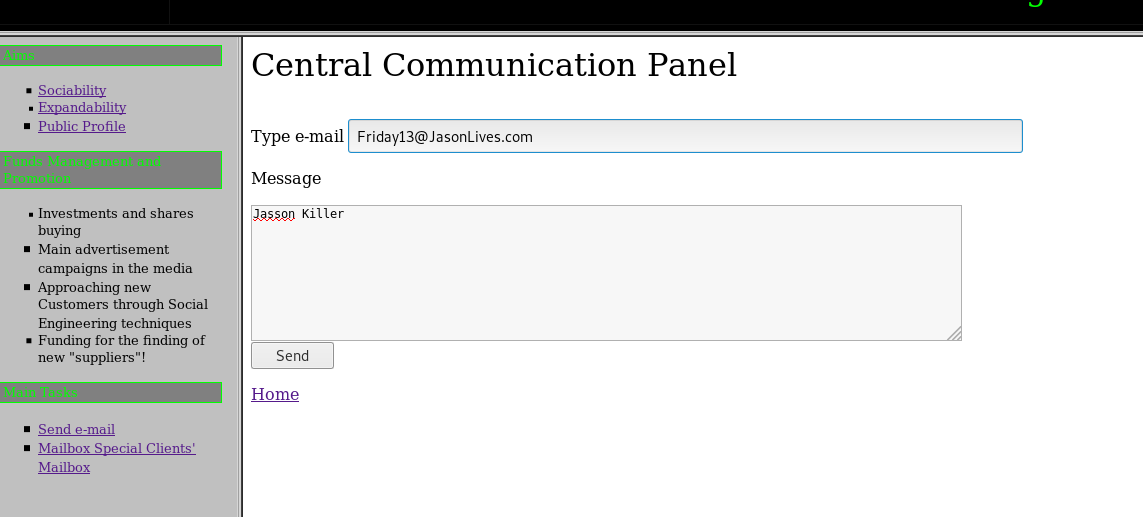

进来了 使用bp找到邮件信息

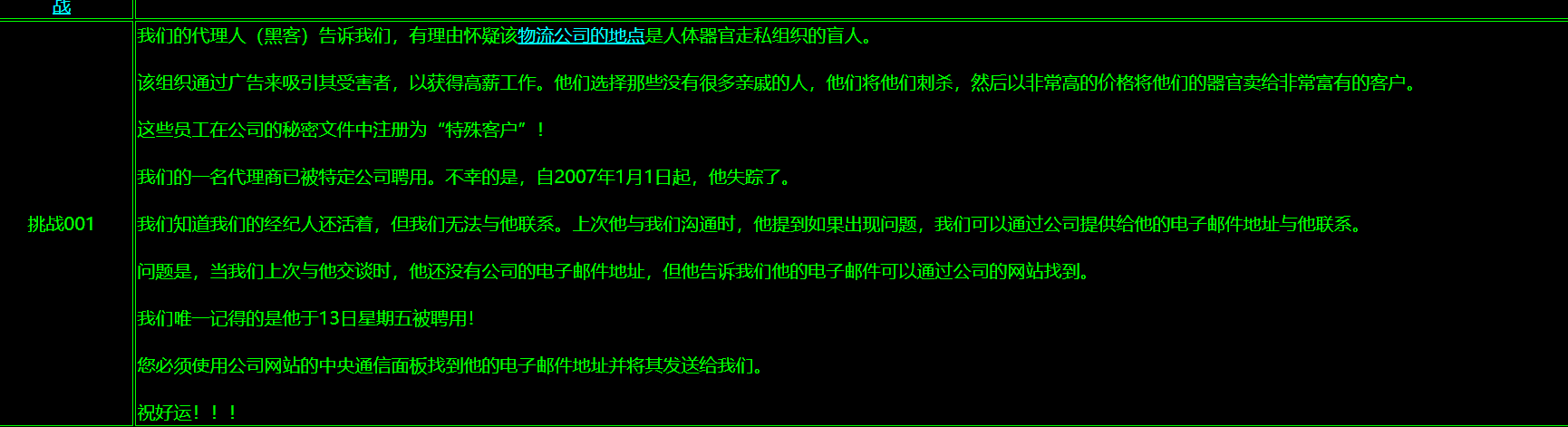

使用bp找到邮件信息 在之前挑战1提示Friday13,这个就是破局关键

在之前挑战1提示Friday13,这个就是破局关键Jasson Killer Friday13@JasonLives.com

搞定第一关

搞定第一关

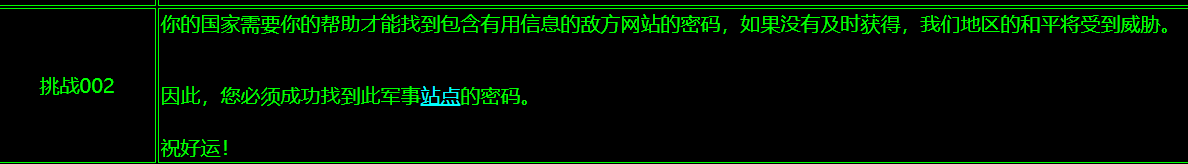

第二关

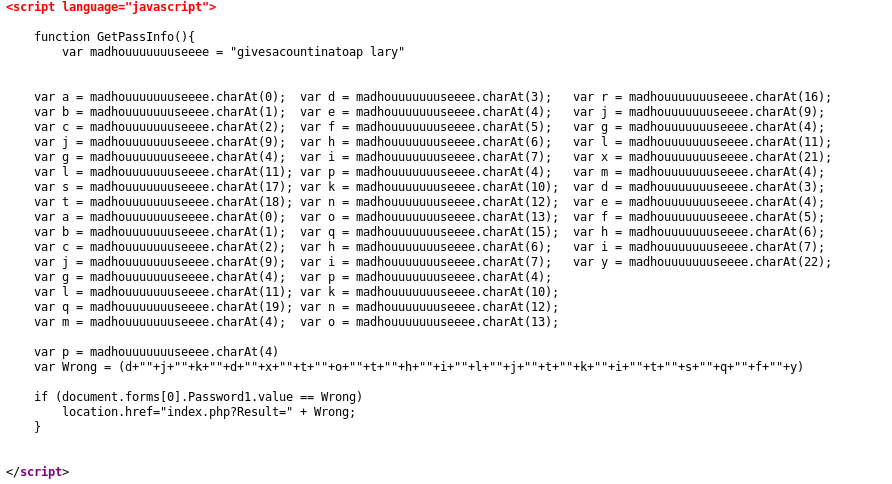

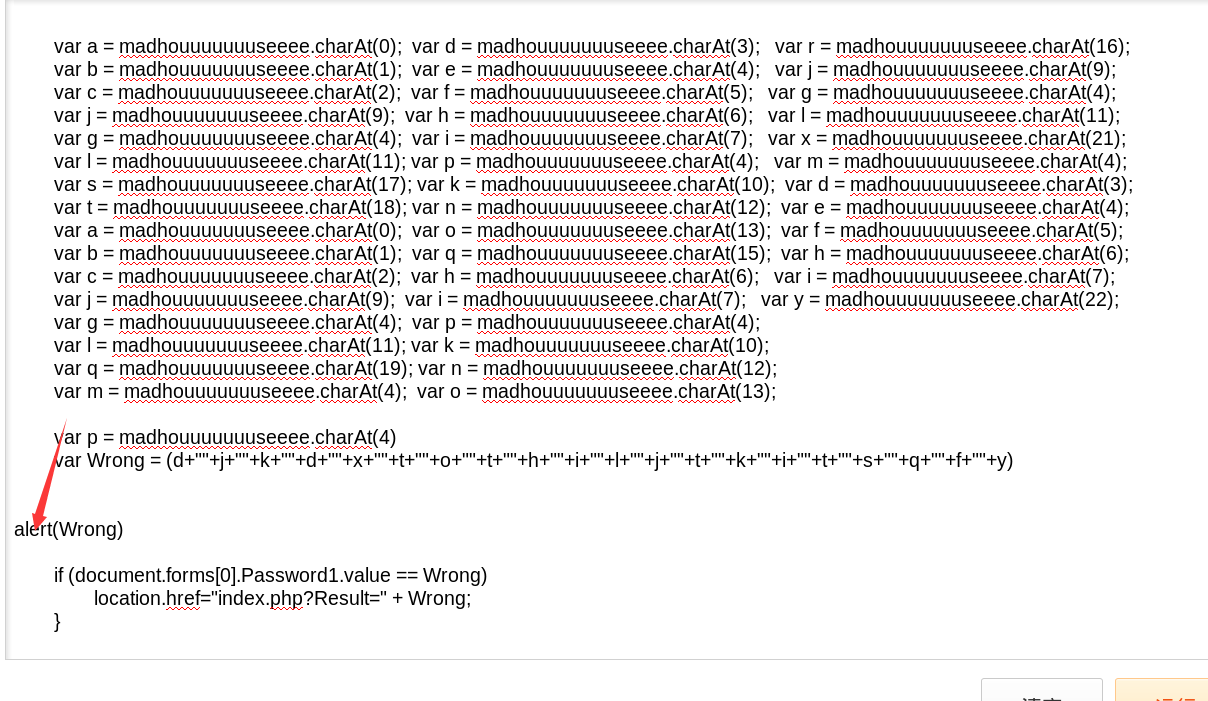

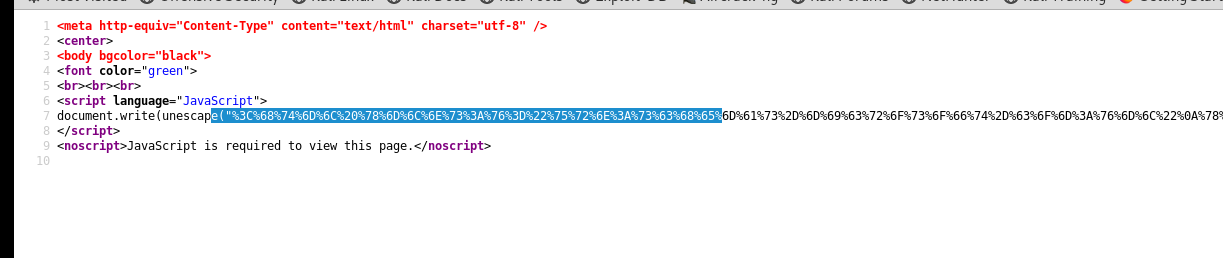

查看页面源代码,找到这一段JavaScript

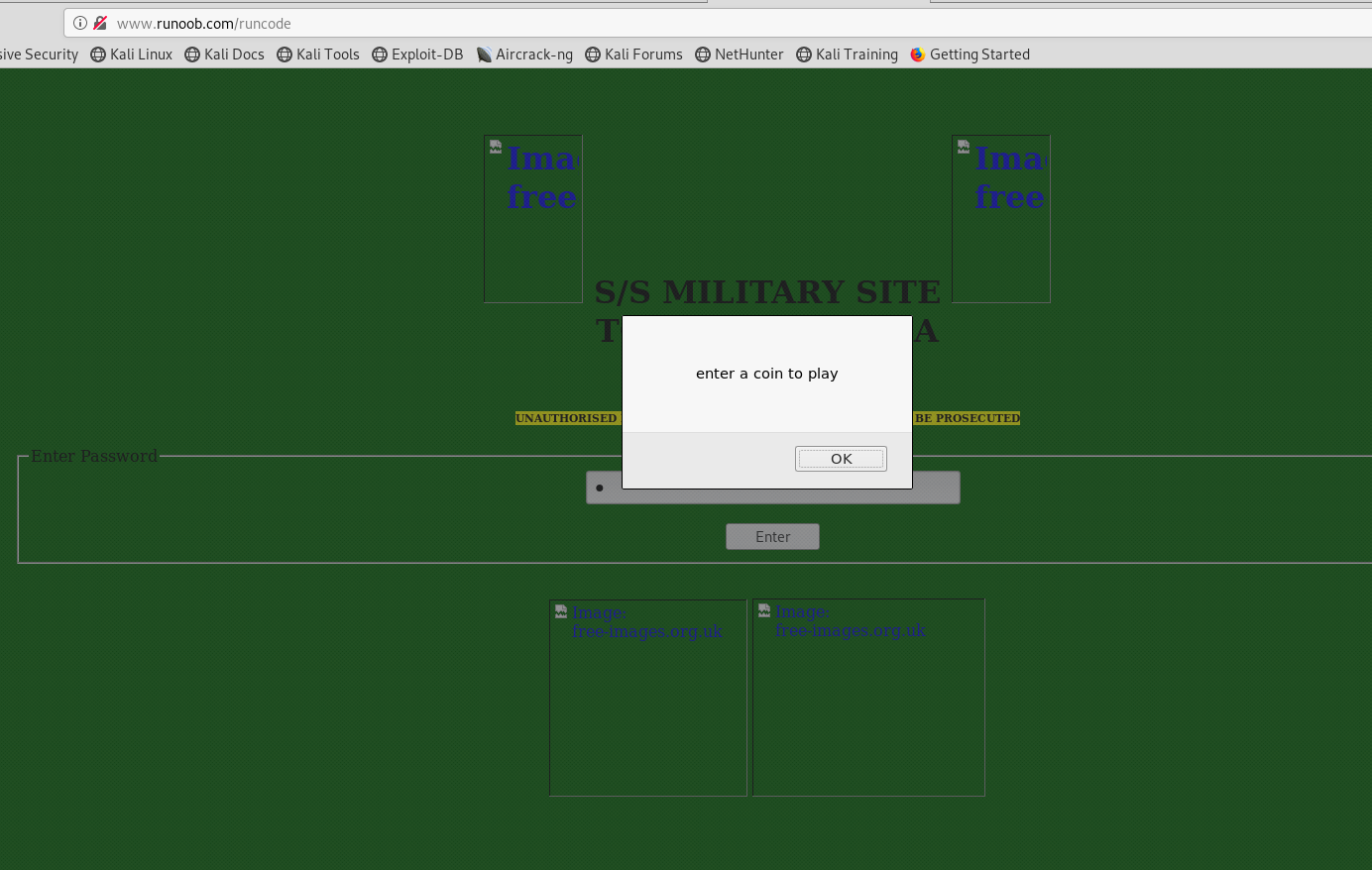

将整段html代码复制到http://www.runoob.com/runcode,然后加上alert()函数,往输入框随便输入内容就可以弹出密码

密码是:enter a coin to play

密码是:enter a coin to play 第三关

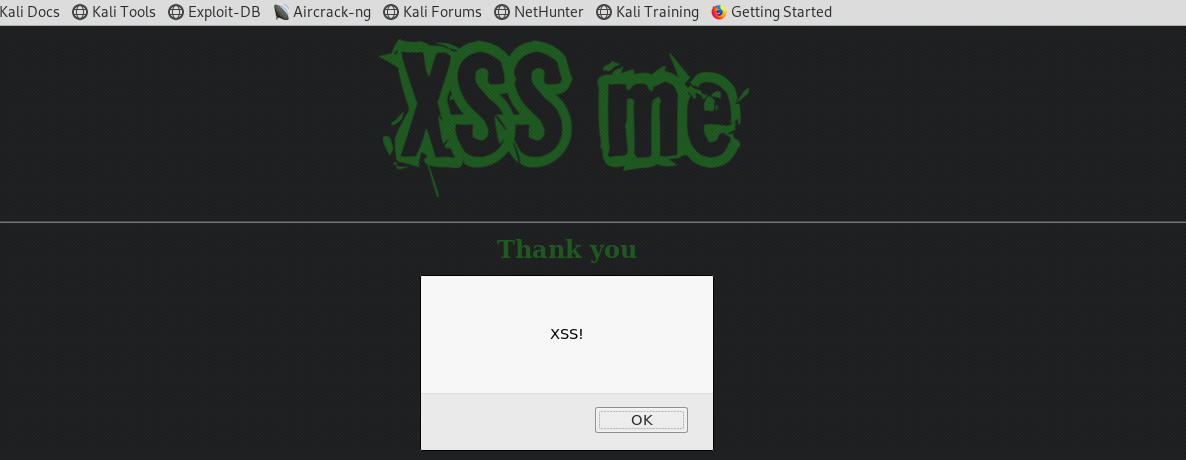

第三关script>alert("XSS!");/script>

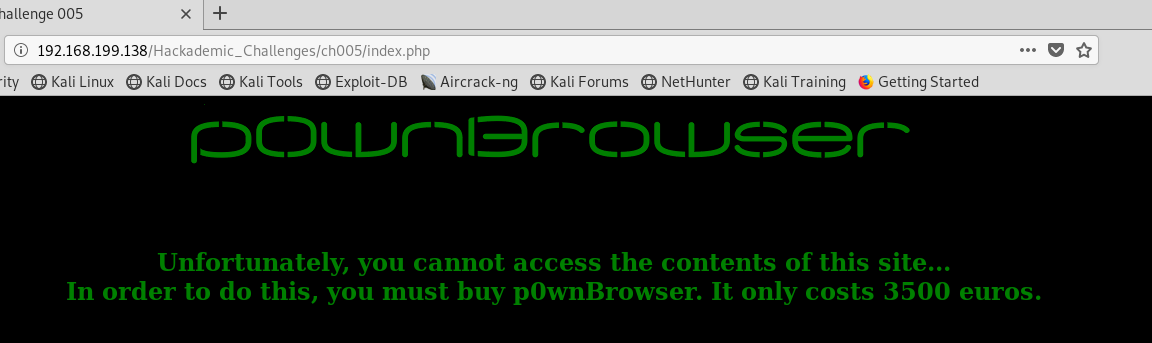

第四关

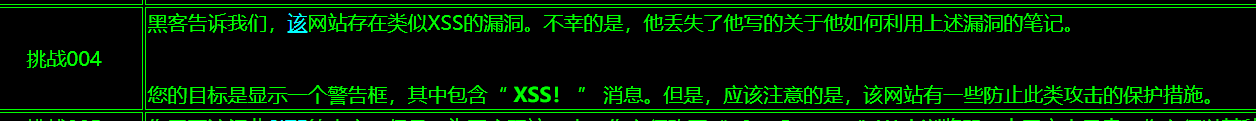

加密一下代码script>alert(String.fromCharCode(88,83,83,33))/script>

加密一下代码script>alert(String.fromCharCode(88,83,83,33))/script>

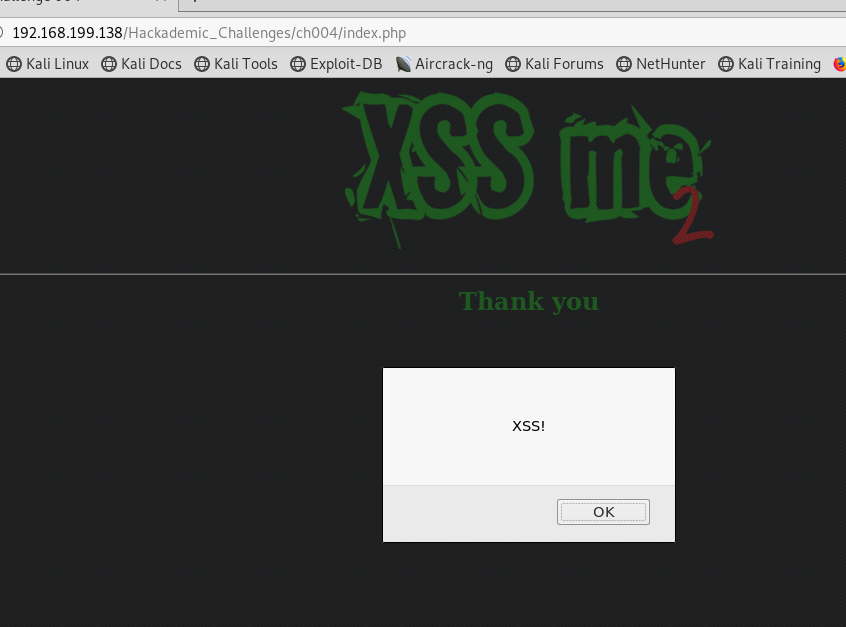

第五关

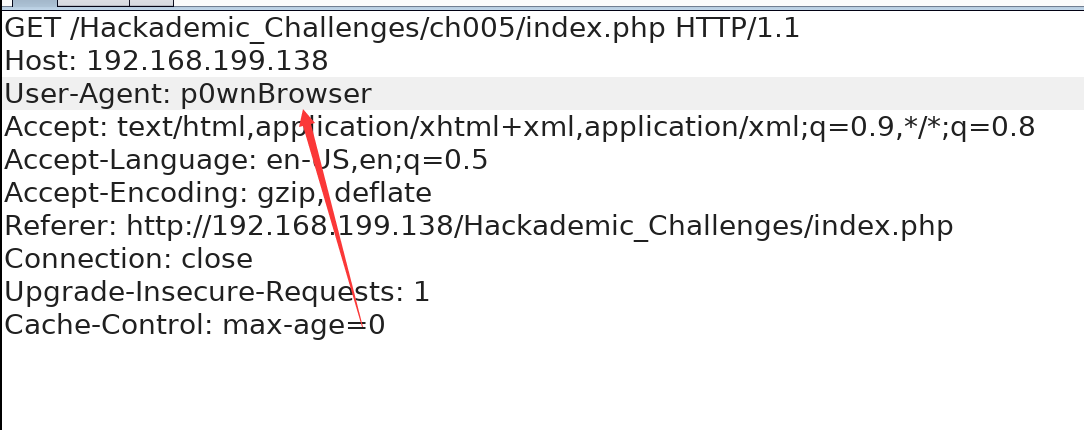

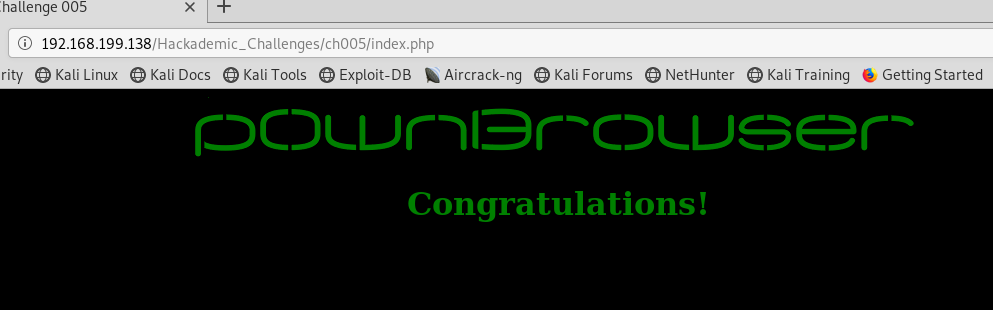

叫你买他的家的浏览器才可以看内容,那就将user-agent头修改成他家

叫你买他的家的浏览器才可以看内容,那就将user-agent头修改成他家

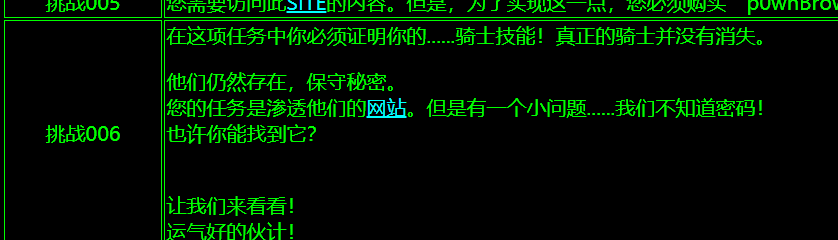

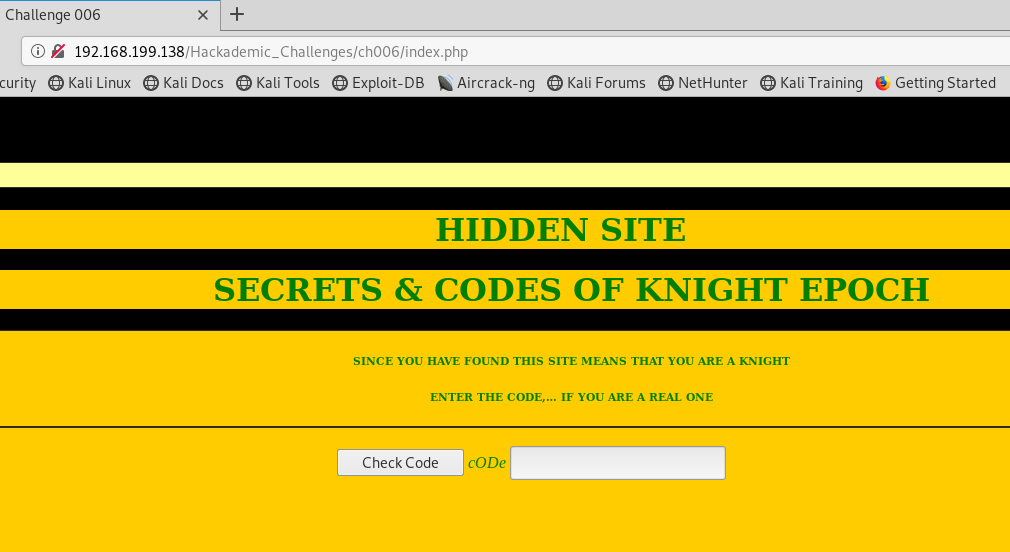

第六关

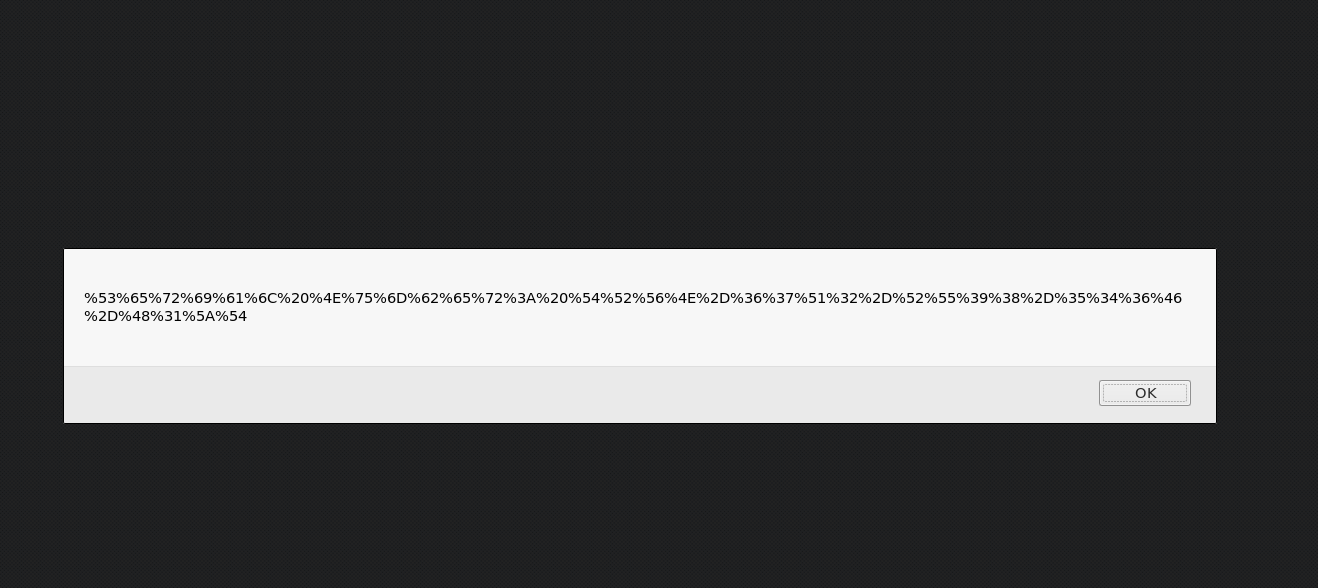

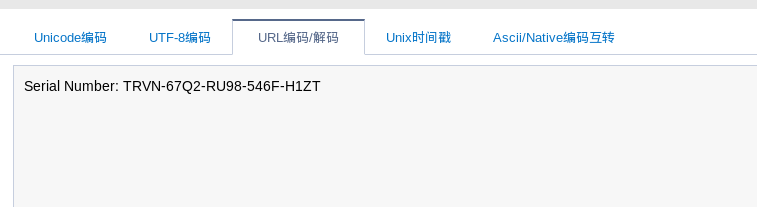

查看页面源代码,发现一堆url编码的东西

解密这部分东西,然后就找到了密码

解密这部分东西,然后就找到了密码

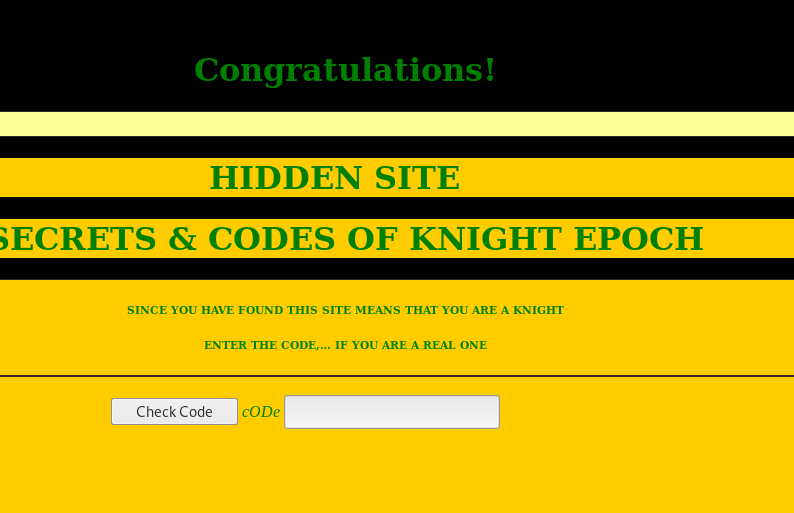

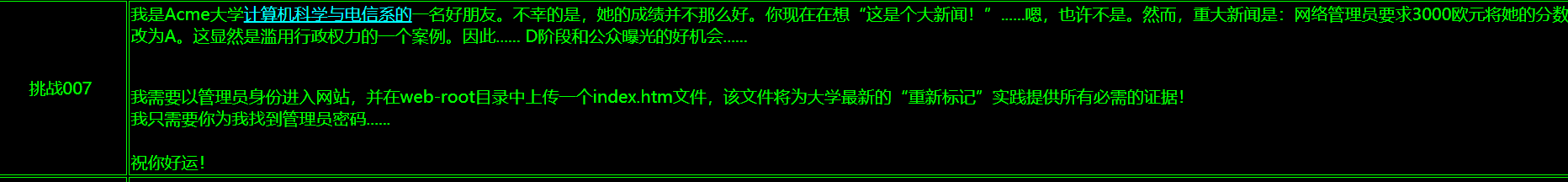

第七关

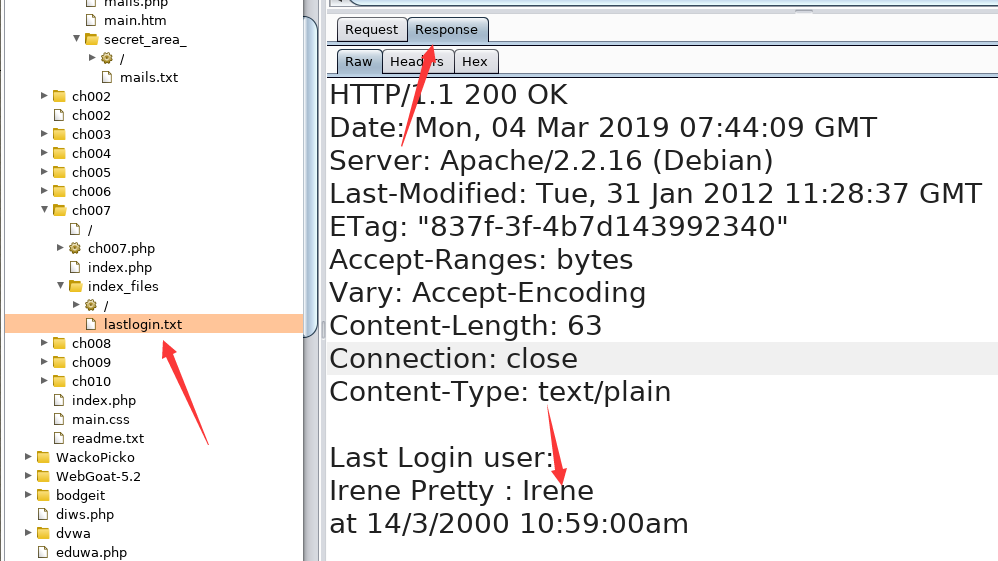

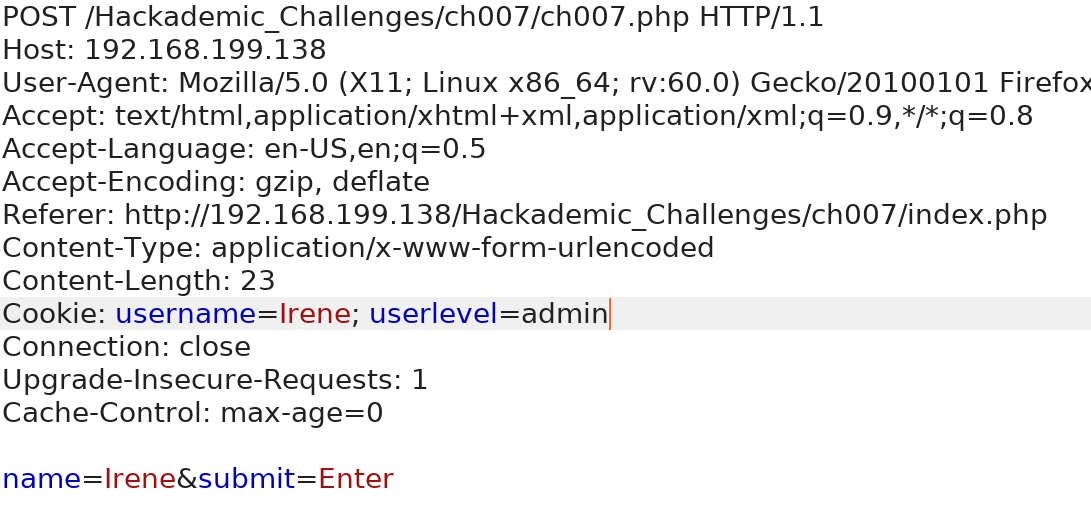

查看源代码,没发现到什么东西,我们用bp扫描一下emmmm,还是有点东西的

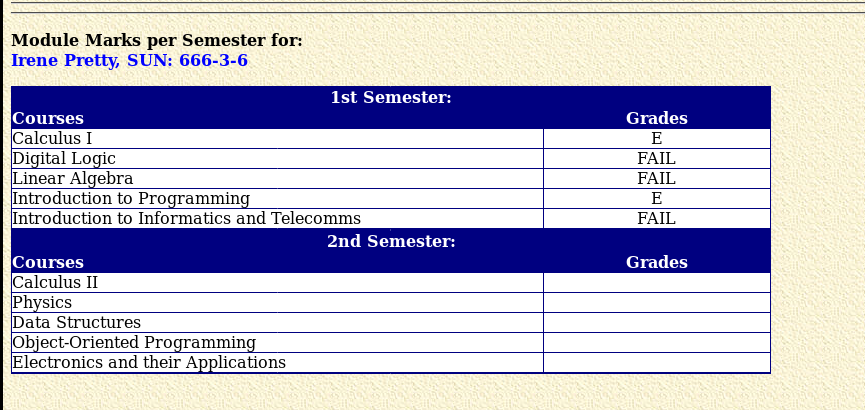

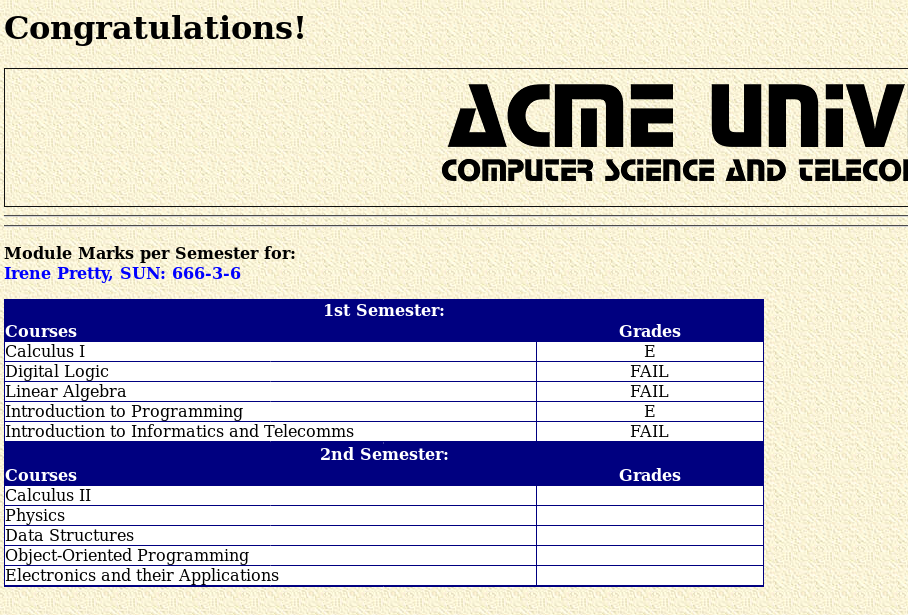

查看源代码,没发现到什么东西,我们用bp扫描一下emmmm,还是有点东西的 使用Irene登录进去

使用Irene登录进去

这里存在越权漏洞,修改成admin

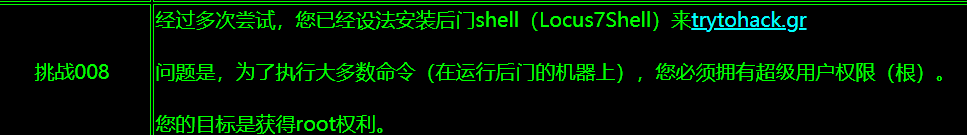

第八关

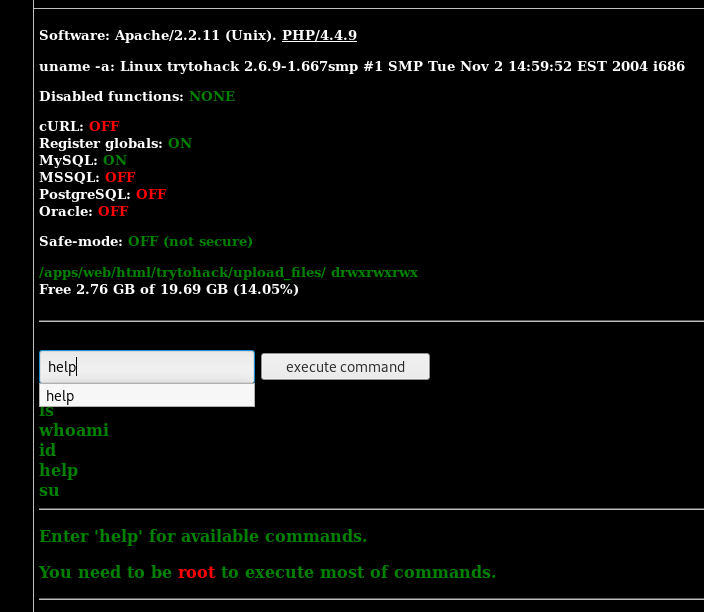

输入help查看可用的命令

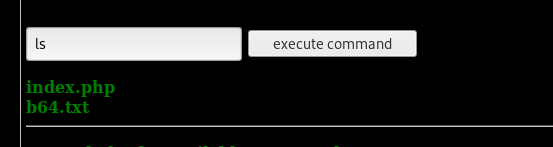

输入help查看可用的命令 ls找到一个文件

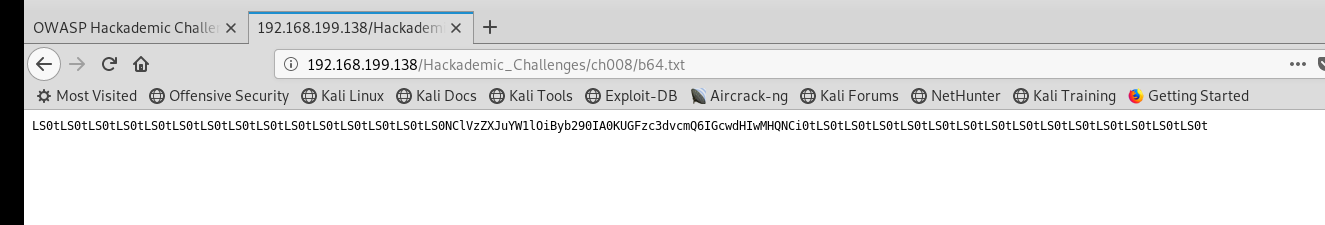

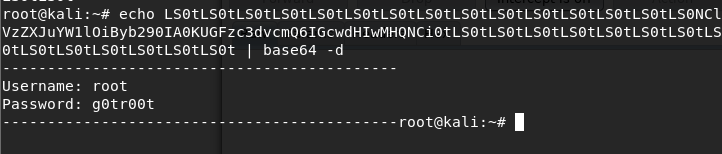

ls找到一个文件 base64加密,解密一下

base64加密,解密一下

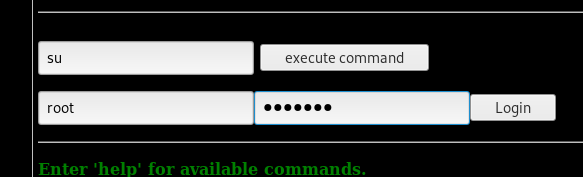

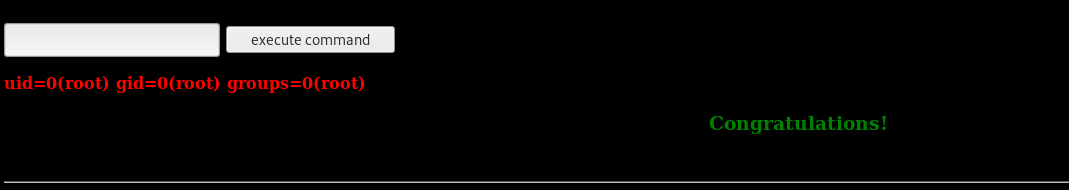

然后我们su一下,就会出来输入框,输入账号和密码

然后我们su一下,就会出来输入框,输入账号和密码

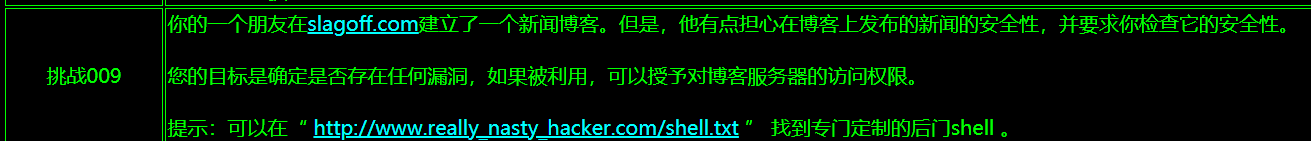

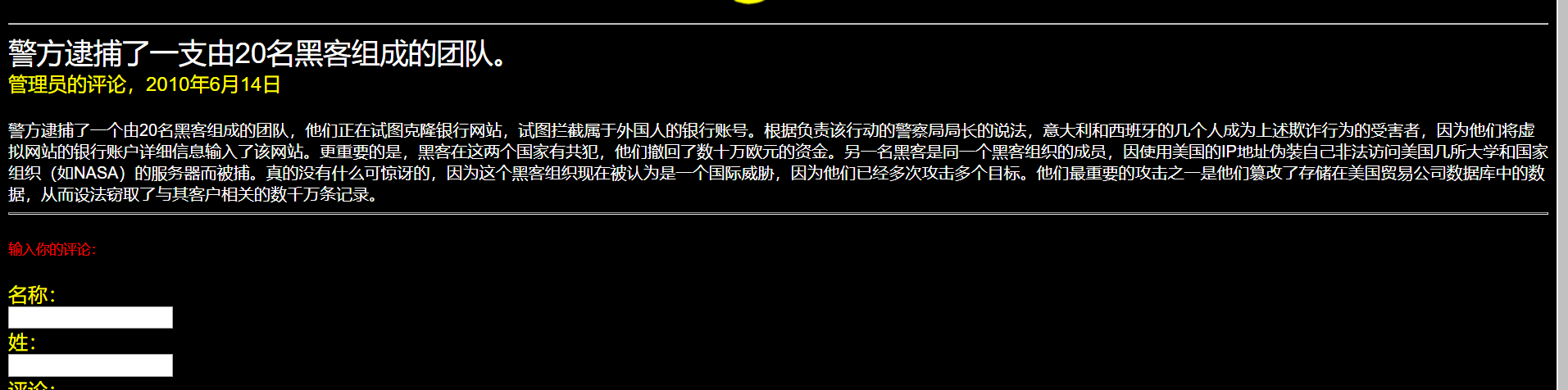

第九关

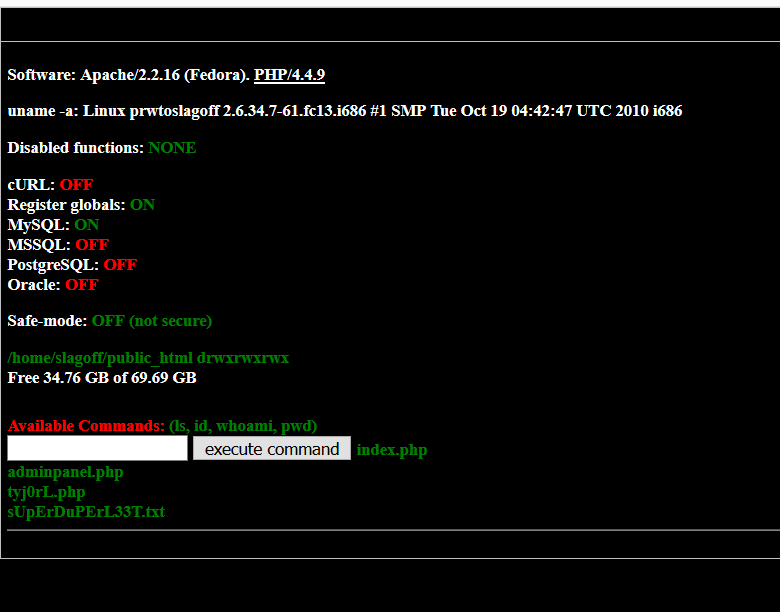

在这里存在一个后门地址

在这里存在一个后门地址http://192.168.199.138/Hackademic_Challenges/ch009/tyj0rL.php打开它

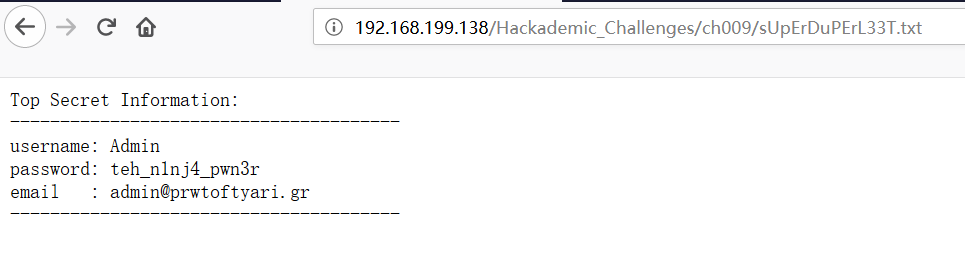

打开这个记事本

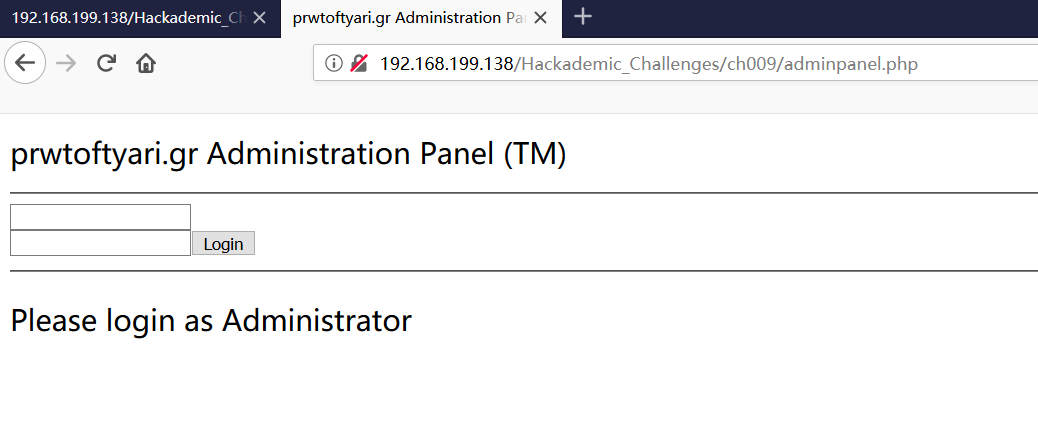

使用这个账号密码登录一下

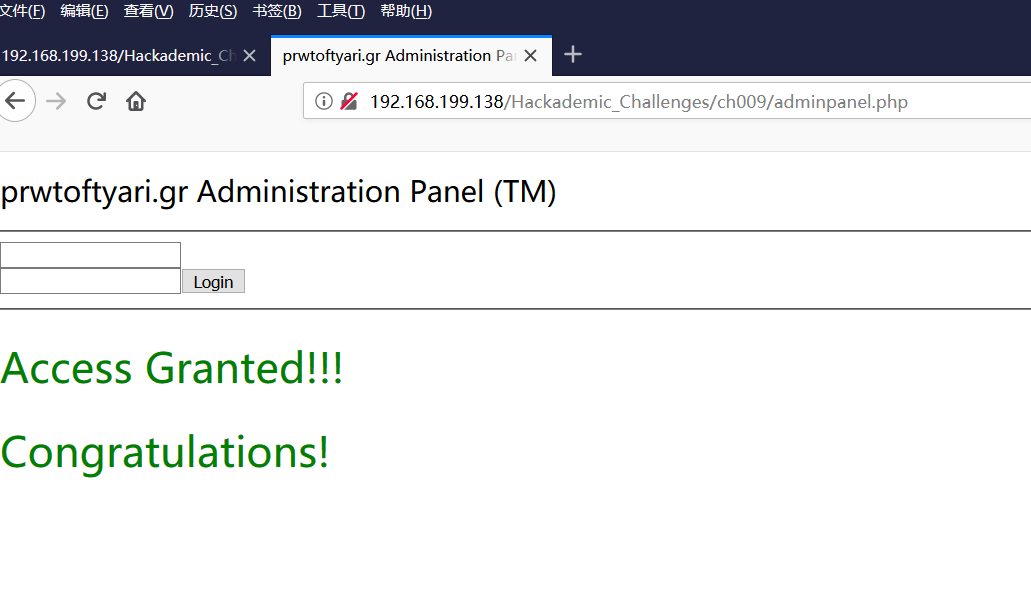

使用这个账号密码登录一下

搞定

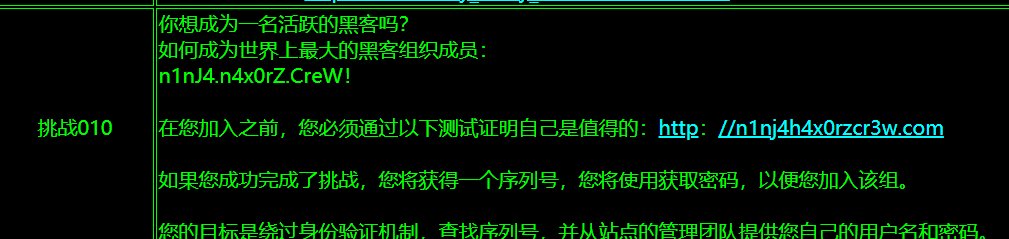

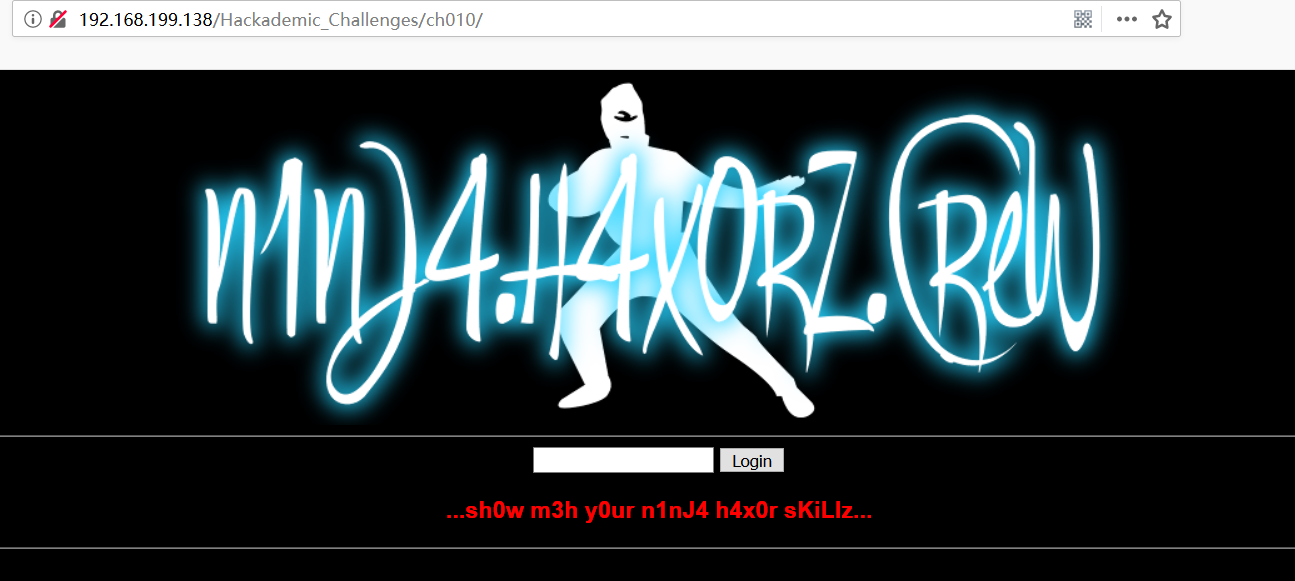

第十关

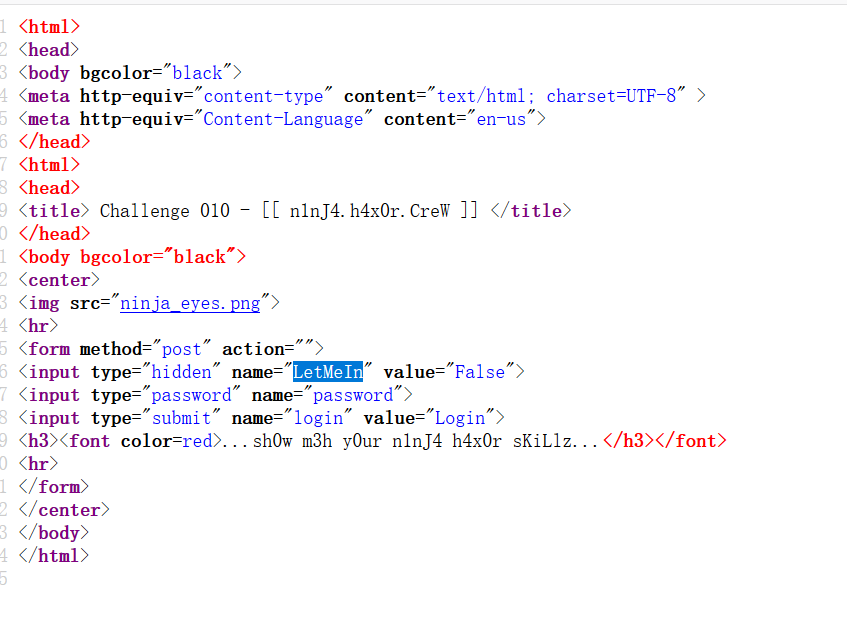

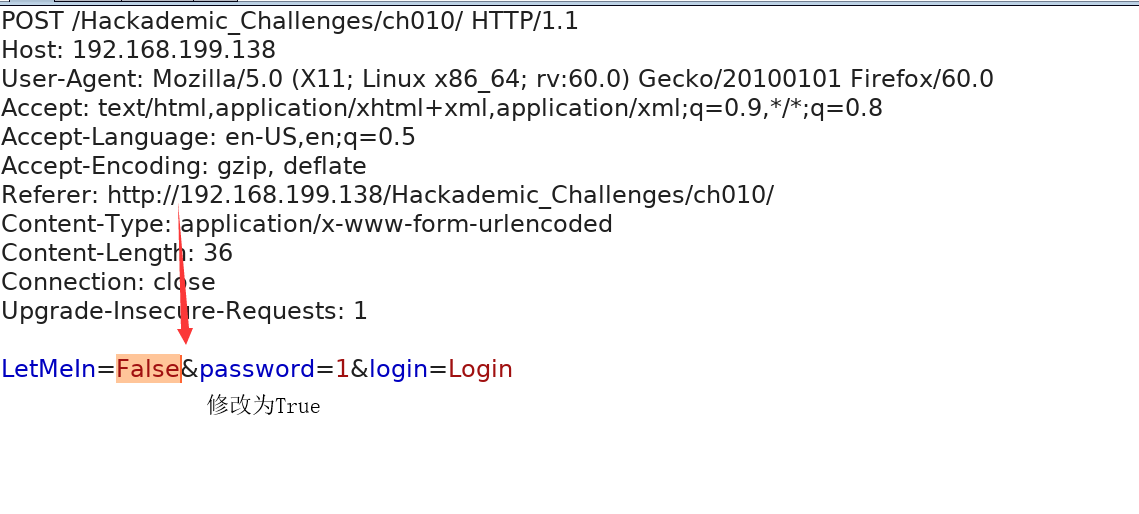

查看源代码看到这个参数,使用bp修改一下

查看源代码看到这个参数,使用bp修改一下

一看这编码就知道URL编码,对其进行解密

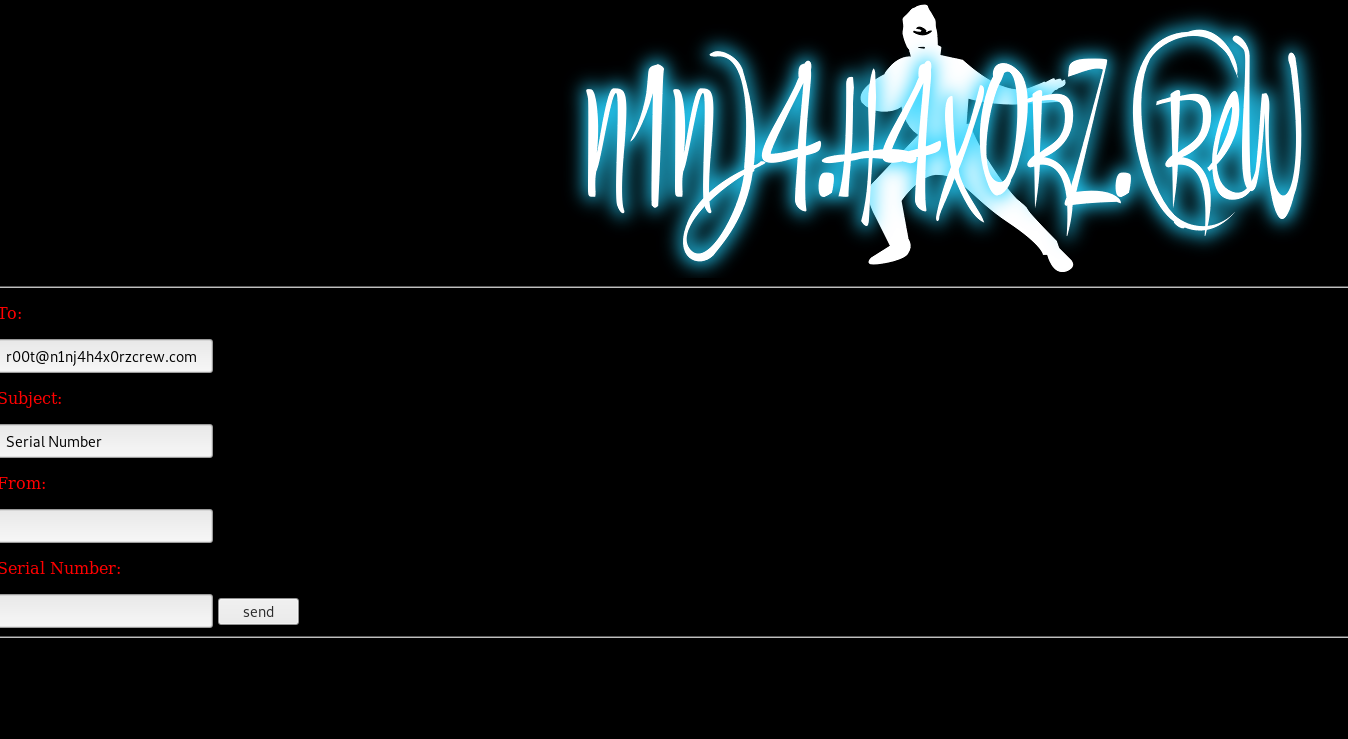

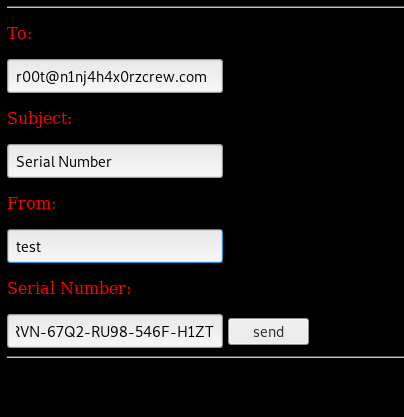

关闭弹窗后就可以进入这个界面

关闭弹窗后就可以进入这个界面 提交那个号码

提交那个号码

Vicnum,过。。没意思

WackoPicko

这个也很简单,登录框有注入,文件上传漏洞,存储和反射XSS,还有命令执行漏洞,在那个检测字符强度的那里。

Insecure Web App ,太简单了,过

BodgeIT ,页面有问题,过

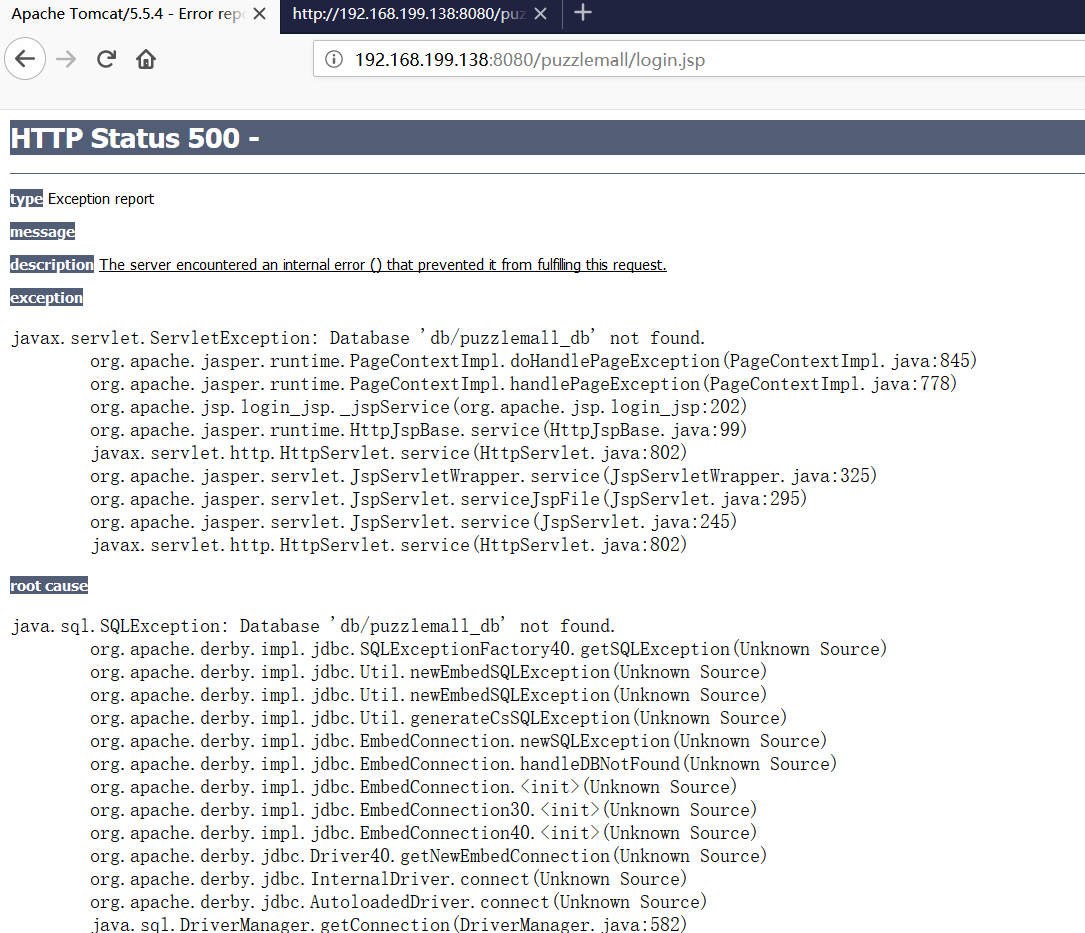

PuzzleMall

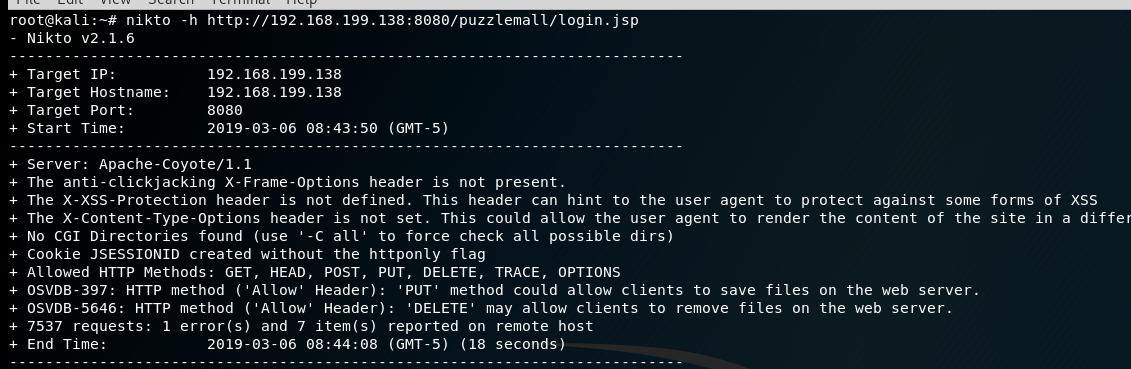

一个购物中心的渗透 emmm,端口没啥东西

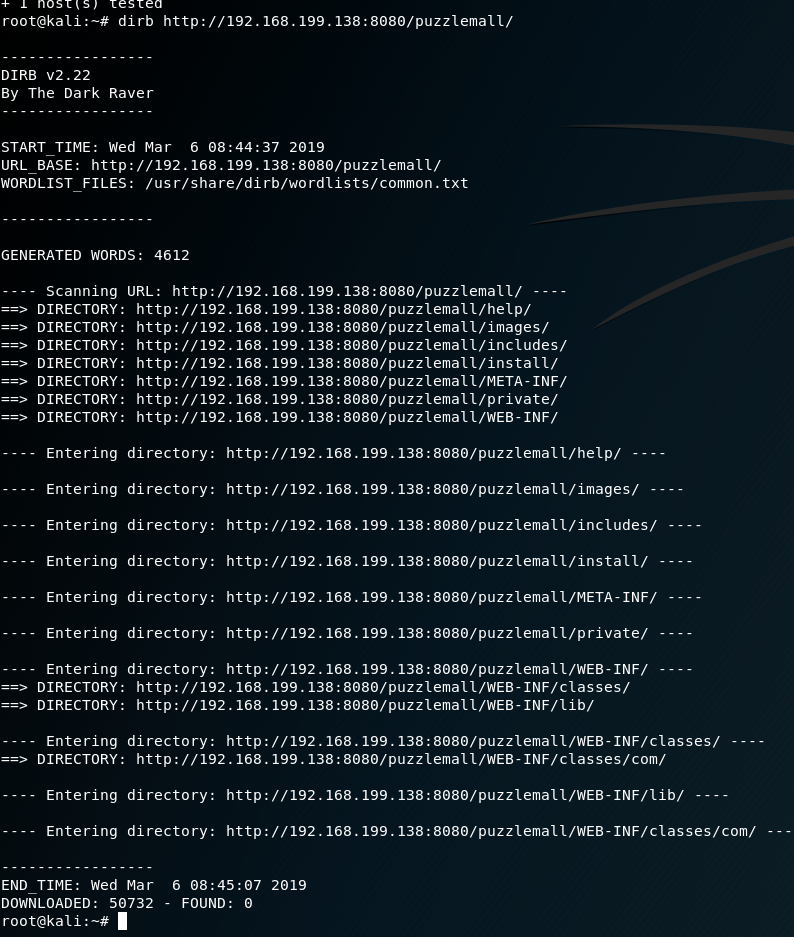

emmm,端口没啥东西 扫描一下目录

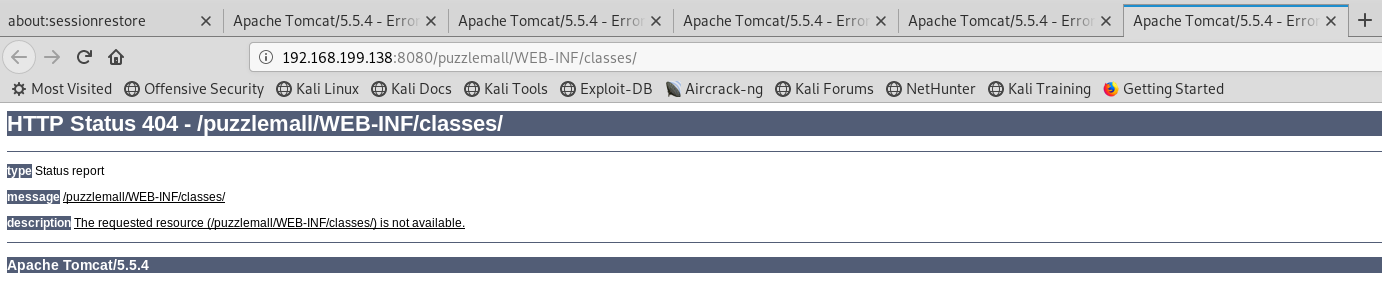

扫描一下目录 emmm,没用,一堆404

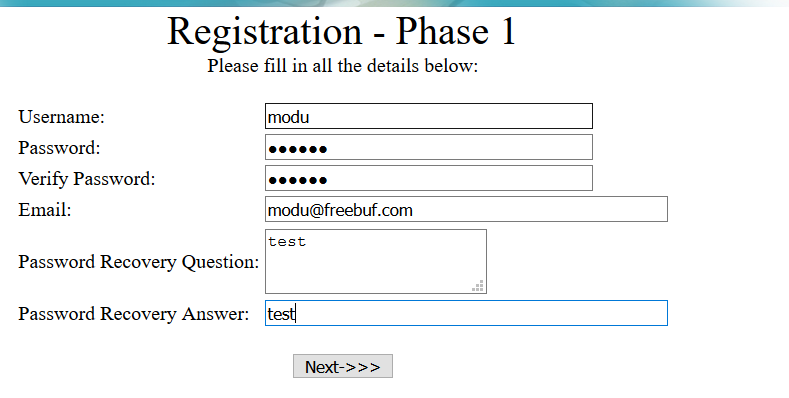

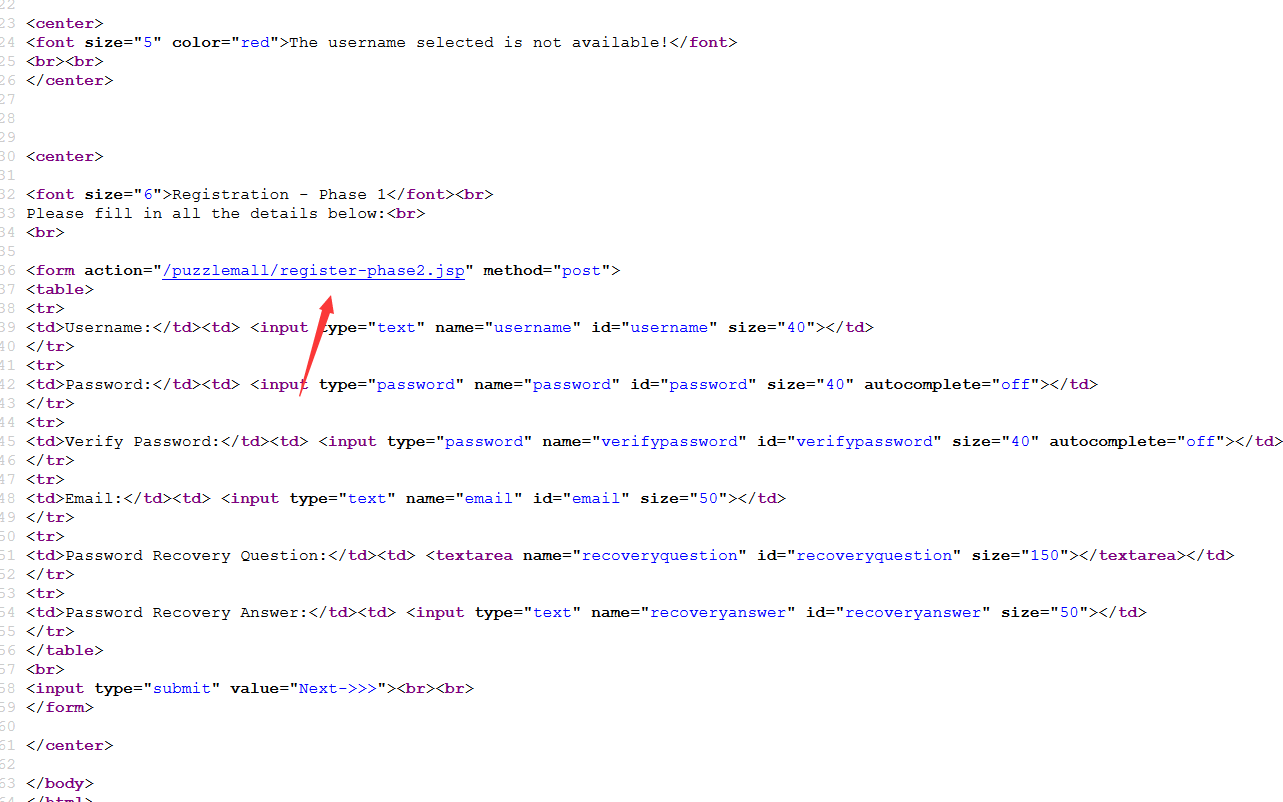

emmm,没用,一堆404 登录注入,先不搞,万一有漏洞,就不想研究其他思路。既然是购物中心,那就少不了存在业务逻辑的问题先注册一个账号把

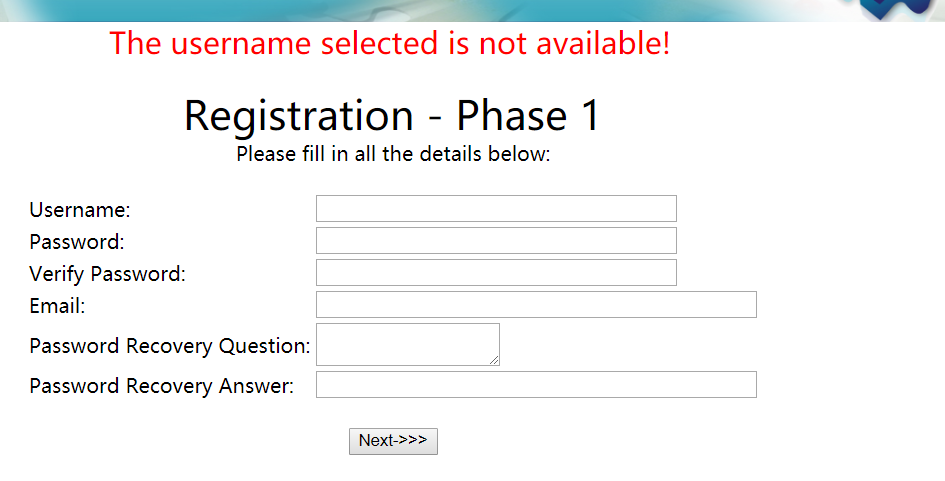

登录注入,先不搞,万一有漏洞,就不想研究其他思路。既然是购物中心,那就少不了存在业务逻辑的问题先注册一个账号把 有毒。。

有毒。。

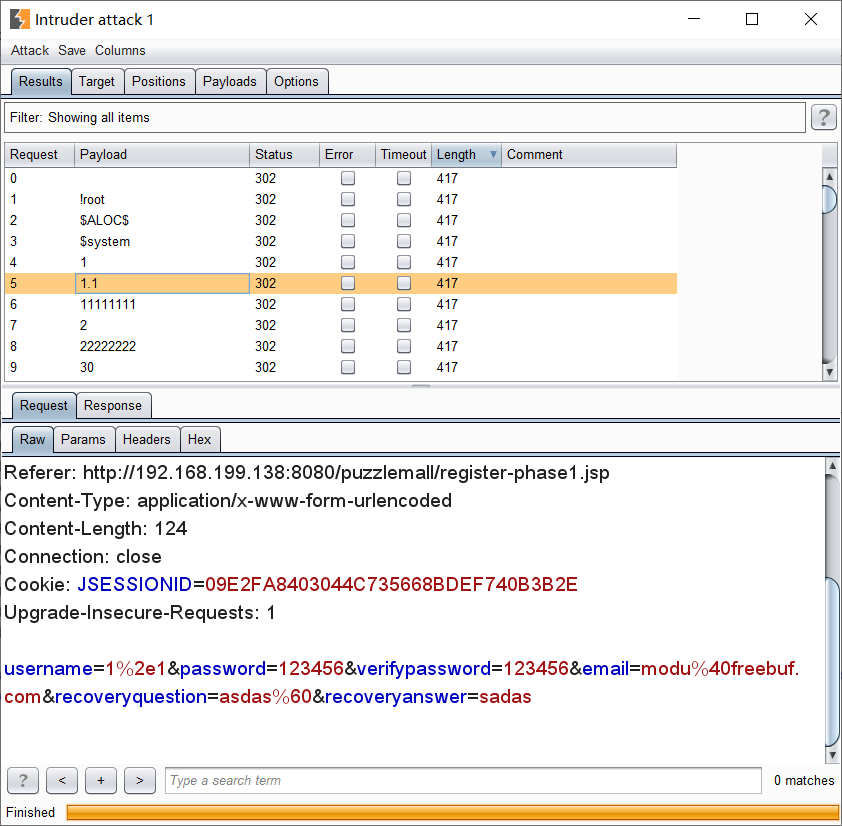

抓包看看

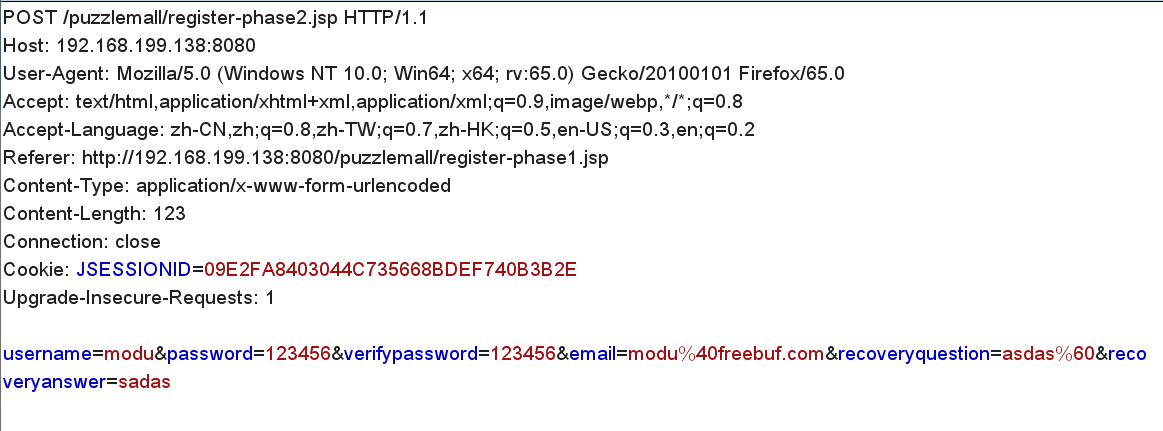

迫不得已,我试了注入,也gg,怀疑是名字问题,后来爆破用户名也不行。。。

迫不得已,我试了注入,也gg,怀疑是名字问题,后来爆破用户名也不行。。。

查看源代码也没有什么东西,点击这个链接也没有用

查看源代码也没有什么东西,点击这个链接也没有用

好像这个注册页面没什么用,换其他的=-=好吧,我白痴了~试了登录页面,都登录不了的,这个过吧=-=