刺向巴勒斯坦的致命毒针——双尾蝎 APT 组织的攻击活动分析与总结

刺向巴勒斯坦的致命毒针——双尾蝎 APT 组织的攻击活动分析与总结

刺向巴勒斯坦的致命毒针——双尾蝎 APT 组织的攻击活动分析与总结

一.前言

双尾蝎APT组织(又名:APT-C-23),该组织从 2016 年 5 月开始就一直对巴勒斯坦教育机构、军事机构等重要领域展开了有组织、有计划、有针对性的长时间不间断攻击.其在2017年的时候其攻击活动被360企业安全进行了披露,并且其主要的攻击区域为中东,其中以色列与巴勒斯坦更受该组织的青睐。

攻击平台主要包括 Windows 与Android:

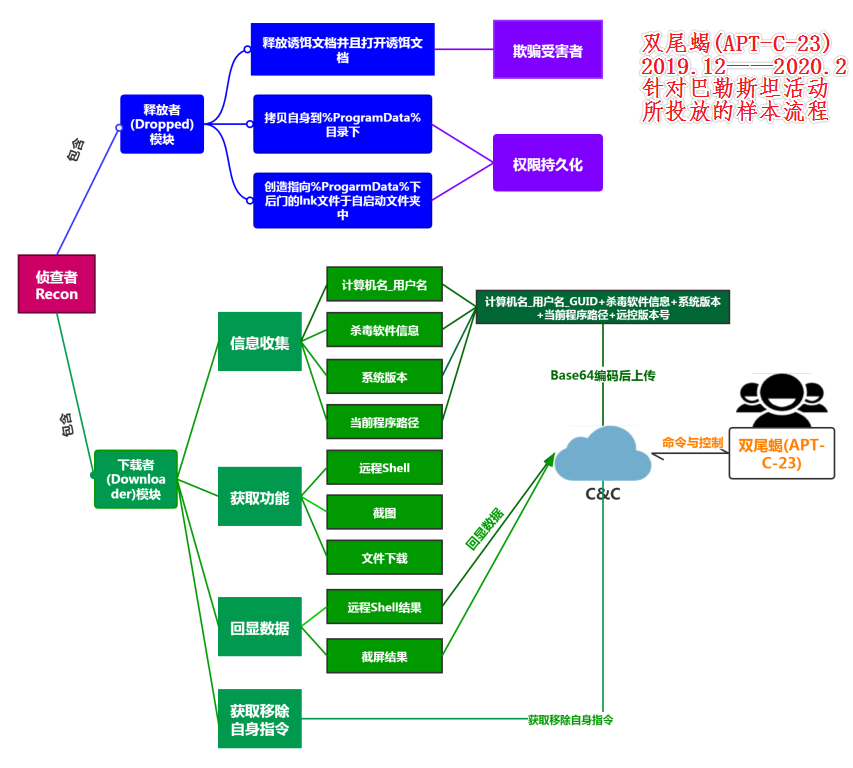

其中针对windows的平台,其比较常见的手法有投放带有"*.exe"或"*.scr"文件后缀的释放者文件,在目标用户打开后释放对应的诱饵文档,并且释放下一步的侦查者(Recon).持久存在的方式也不唯一,一般通过写入注册表启动项以及释放指向持久化远控的快捷方式到自启动文件夹下.其侦查者会收集当前机器的相关信息包含(系统版本,计算名,杀毒软件信息,当前文件所在路径,恶意软件当前版本),以及其解析C2的回显指令,并执行.比如:远程shell,截屏和文件下载。

同时根据别的安全厂商的报告,我们也得知该组织拥有于攻击Android平台的组件,拥有定位、短信拦截、电话录音等,并且还会收集文档、图片、联系人、短信等情报信息;PC 端后门程序功能包括收集用户信息上传到指定服务器的功能、远程下载文件能力.近日check point安全厂商披露了该组织自导自演,给以色列士兵手上安装恶意软件的攻击活动.可以从中看出该团伙的攻击设计之巧妙,准备之充分。但最后结果还是被以色列给反制了一波............

Gcow安全团队追影小组于2019.12月初开始监测到了双尾蝎APT组织通过投递带有诱饵文件的相关可执行文件针对巴勒斯坦的部门进行了相应的攻击活动,这些诱饵文件涉及教育,科技,政治等方面的内容,其攻击活动一直持续到了2020.2月底.追影小组对该组织进行了一定时间的追踪.遂写成此报告还请各位看官欣赏.

二.样本信息介绍以及分析

1.样本信息介绍

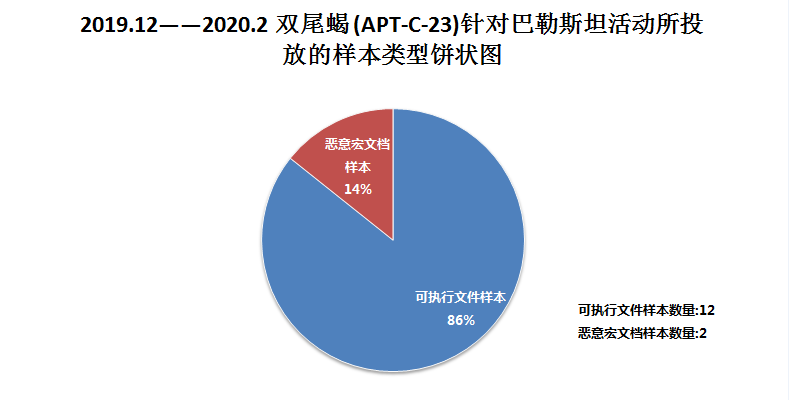

在本次双尾蝎APT组织针对巴勒斯坦的活动中,Gcow安全团队追影小组一共捕获了14个样本,均为windows样本,其中12个样本是释放诱饵文档的可执行文件,2个样本是带有恶意宏的诱饵文档  在这

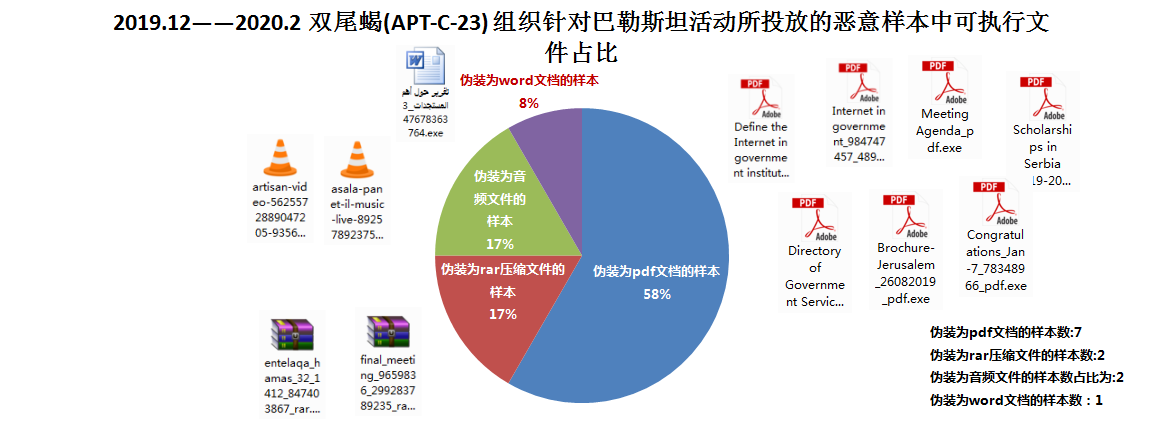

在这12个可执行文件样本中,有7个样本伪装成pdf文档文件,有1个样本伪装为word文档文件,有2个样本伪装为rar压缩文件.有2个样本伪装成mp3,mp4音频文件  在这

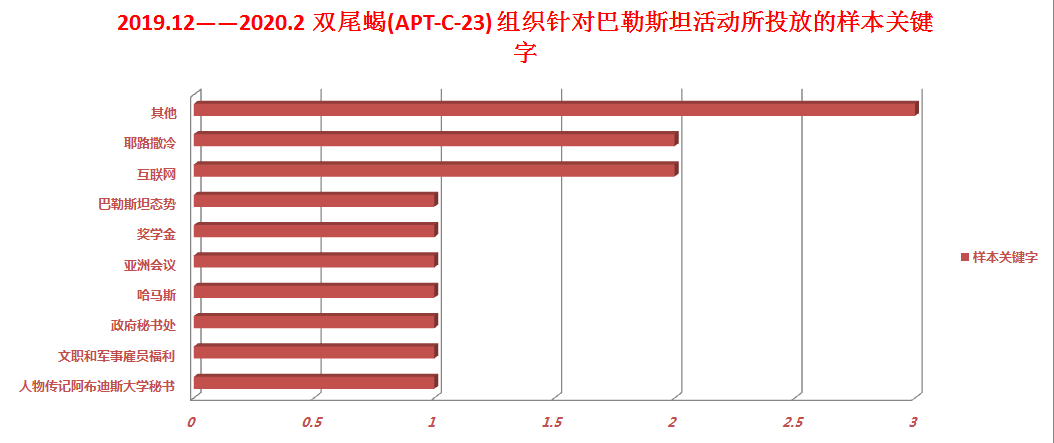

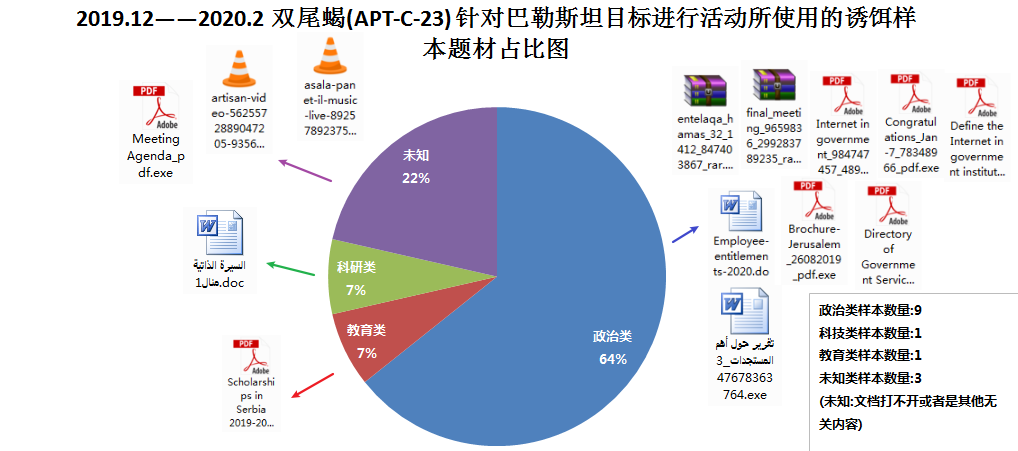

在这14个Windows恶意样本中,其诱饵文档的题材,政治类的样本数量有9个,教育类的样本数量有1个,科研类的样本数量有1个,未知类的样本数量有3个(注意:未知指得是其诱饵文档出现错误无法打开或者其内容属于无关内容)  现在各位看官应该对这批双尾蝎组织针对巴勒斯坦的攻击活动有了一个大概的认识,但是由于这批样本之中有一些话题是以色列和巴勒斯坦共有的,这里

现在各位看官应该对这批双尾蝎组织针对巴勒斯坦的攻击活动有了一个大概的认识,但是由于这批样本之中有一些话题是以色列和巴勒斯坦共有的,这里Gcow安全团队追影小组持该组织主要是攻击巴勒斯坦的观点,若各位看官有更多的证据,欢迎联系我们团队.注意:这里只是一家之言,还请各位看官须知,那下面追影小组将以一个恶意样本进行详细分析,其他样本采取略写的方式向各位看官描述此次攻击活动。注意:因为其他样本的主要逻辑是相同的,所以没有必要枉费笔墨

2.样本分析

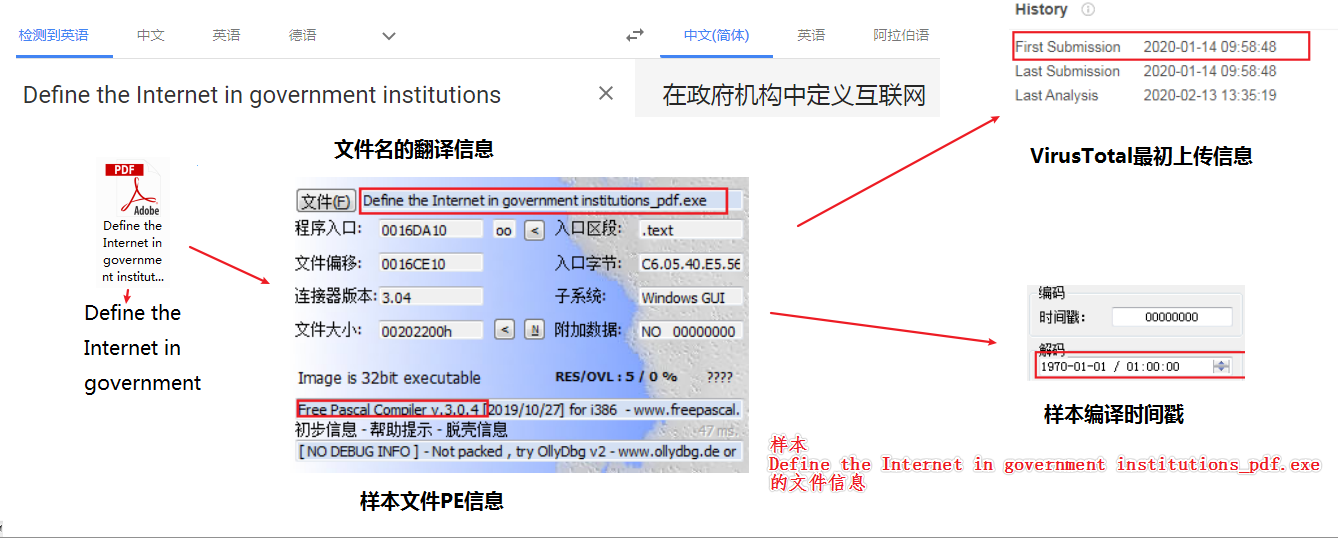

(1).Define the Internet in government institutions

a.样本信息

| 样本信息 | Define the Internet in government institutions(政府机构定义互联网) |

|---|---|

| 样本MD5 | 3296b51479c7540331233f47ed7c38dd |

| 样本SHA-1 | 4107f9c36c3a5ce66f8365140901cd15339aa66c |

| 样本SHA-256 | d08e7464fa8650e669012056548383fbadcd29a093a28eb7d0c2ba4e9036eb07 |

| 样本类型 | Win32 EXE GUI程序 |

| 样本大小 | 2.01 MB (2105856 bytes) |

| 编写语言 | Pascal |

| 编译器信息 | Free Pascal Compiler v.3.0.4 [2019/10/27] for i386 |

| 时间戳 | 1970-01-01 1:00 (100%造假) |

| 最初上传时间 | 2020-01-14 09:58:48 |

b.样本分析

通过对样本的分析我们得知了该样本是兼具释放者(Dropper)与下载者(Downloader)的功能,其释放者(Dropper)主要是用以释放诱饵文档加以伪装以及将自身拷贝到%ProgramData%目录下,并且生成执行该文件的快捷方式并且释放于自启动文件夹下,而下载者(Downloader)部分主要是通过进行信息收集以及等待C2给予的回显,主要功能有:远程shell,文件下载,屏幕截屏

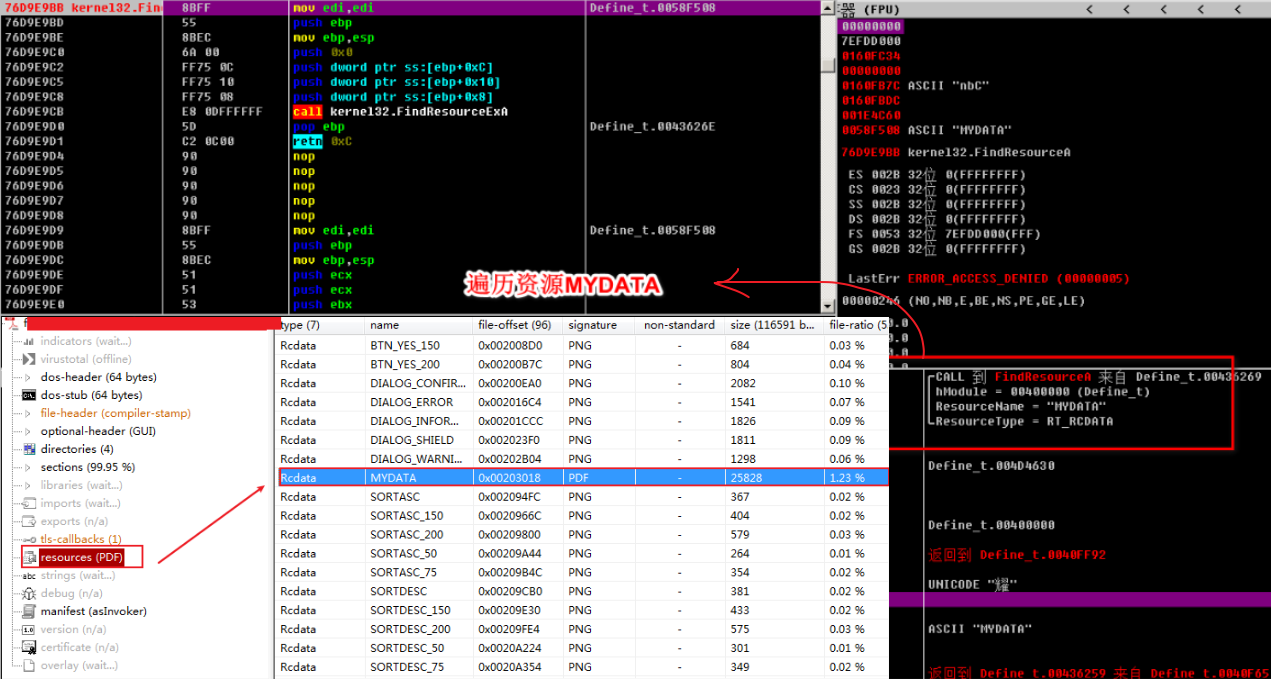

i.释放者(Dropper)部分:

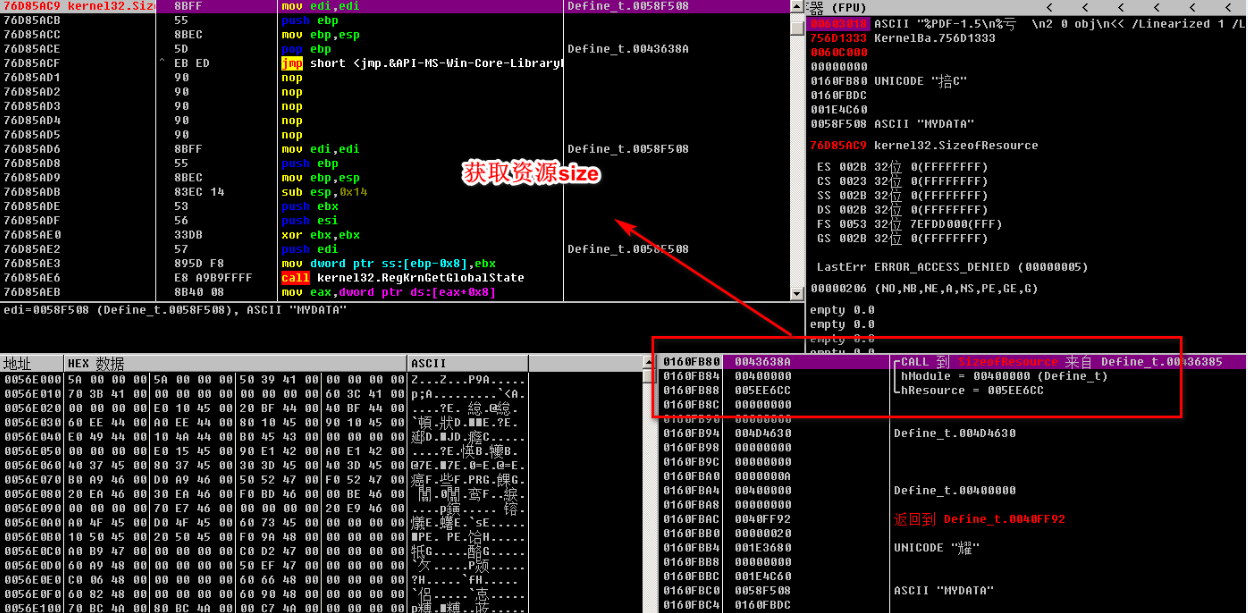

通过FindResource函数查找名称为:MyData的资源  通过

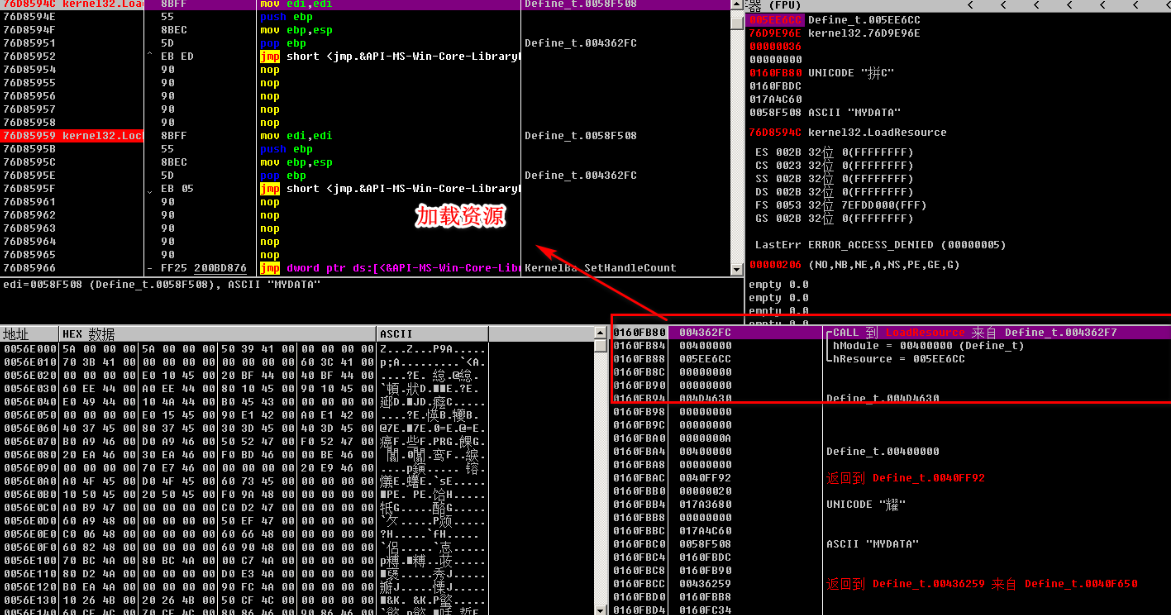

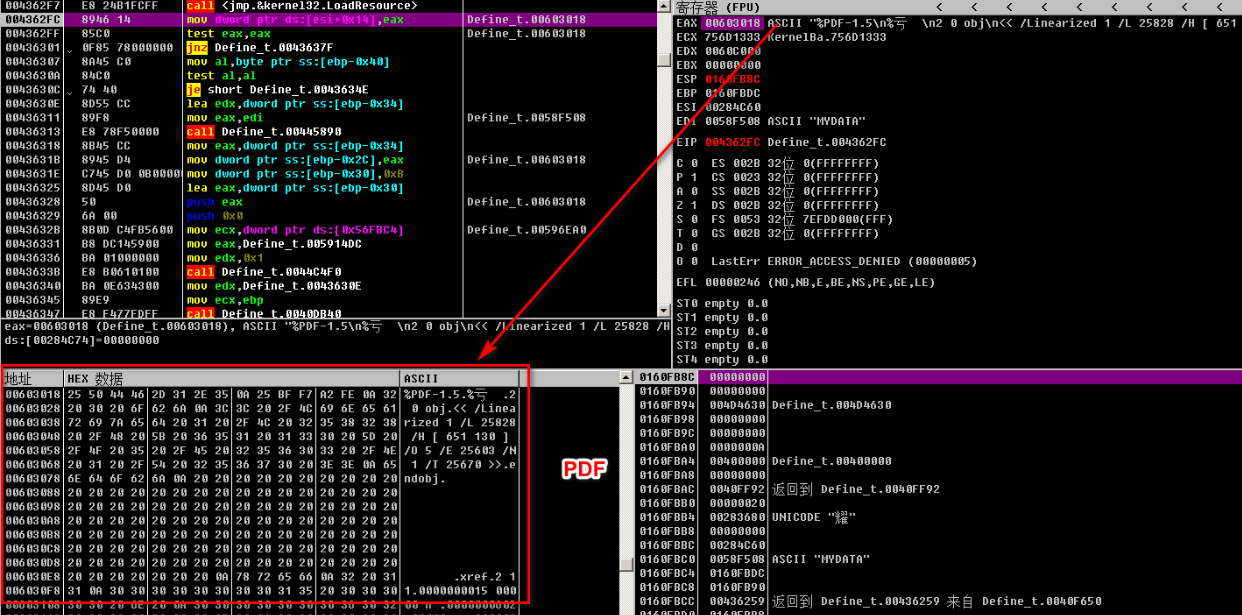

通过LoadResource函数加载该资源  通过

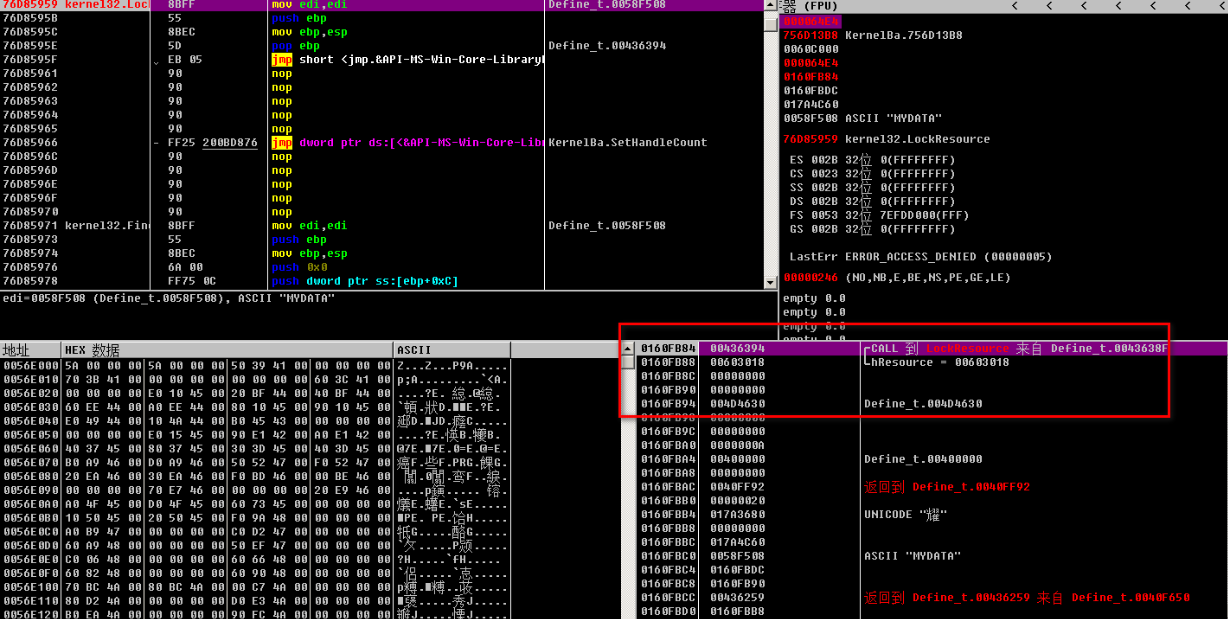

通过LockResource函数锁定资源并且获取资源在内存的地址  通过

通过SizeOfResource函数通过获取资源的地址计算该资源的长度  通过

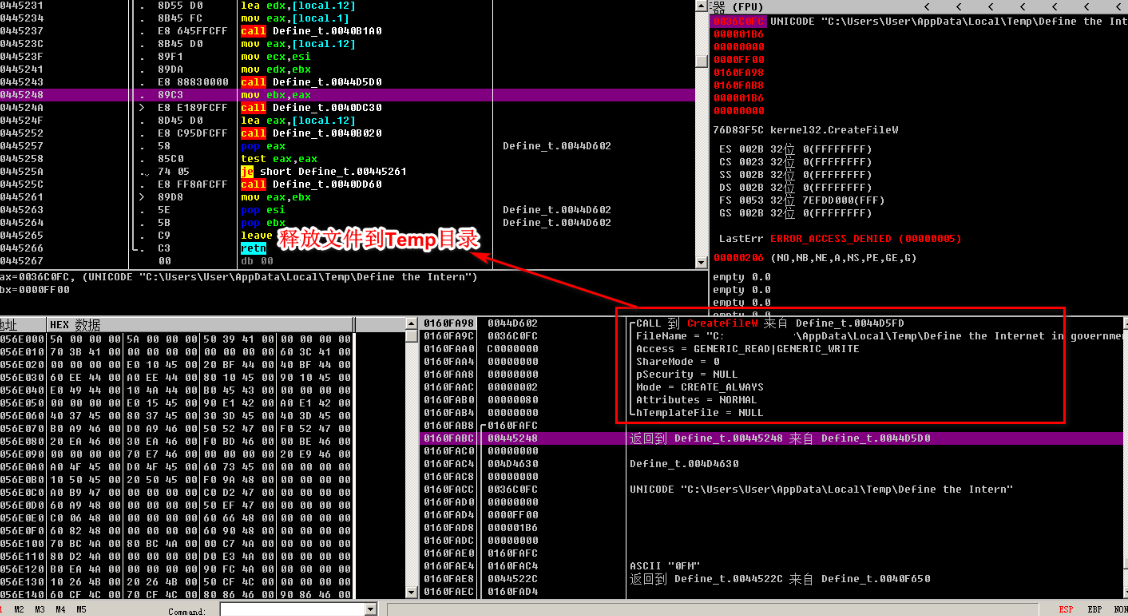

通过CreateFile函数在%temp%目录下释放诱饵PDF文档Define the Internet in government institutions.pdf  通过

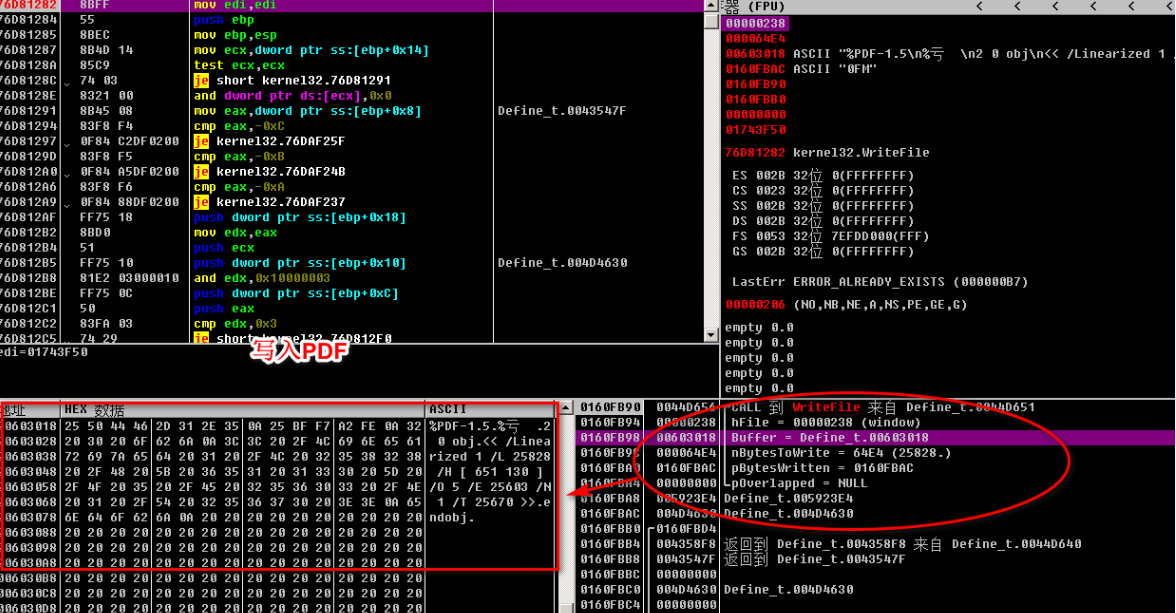

通过WriteFile函数将PDF源数据写入创建的诱饵文档内

通过

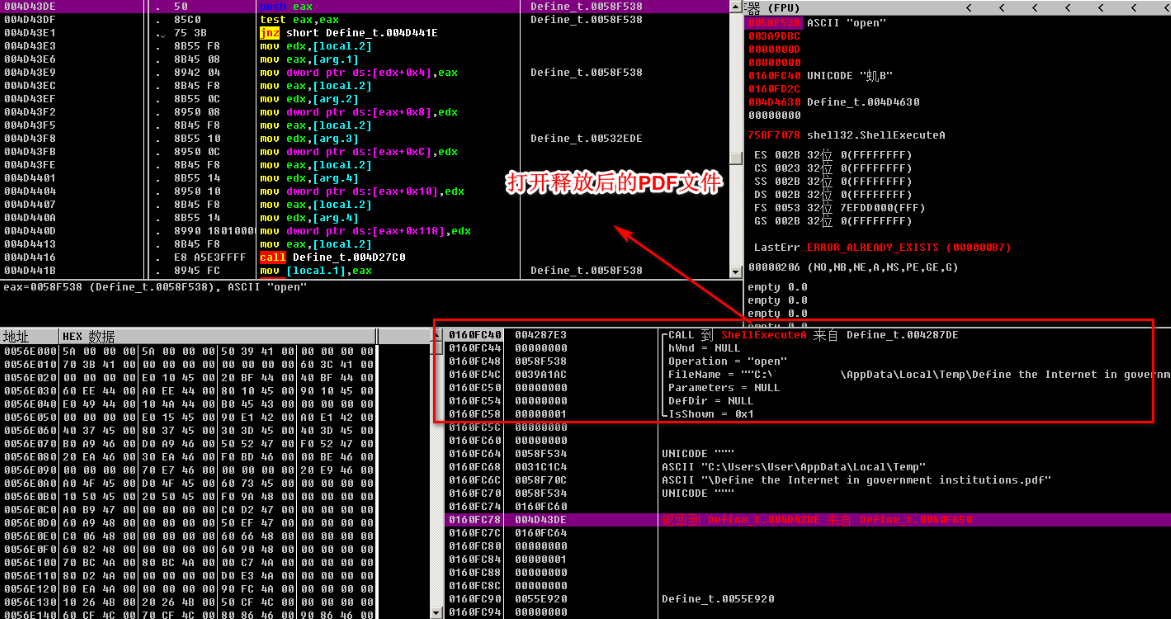

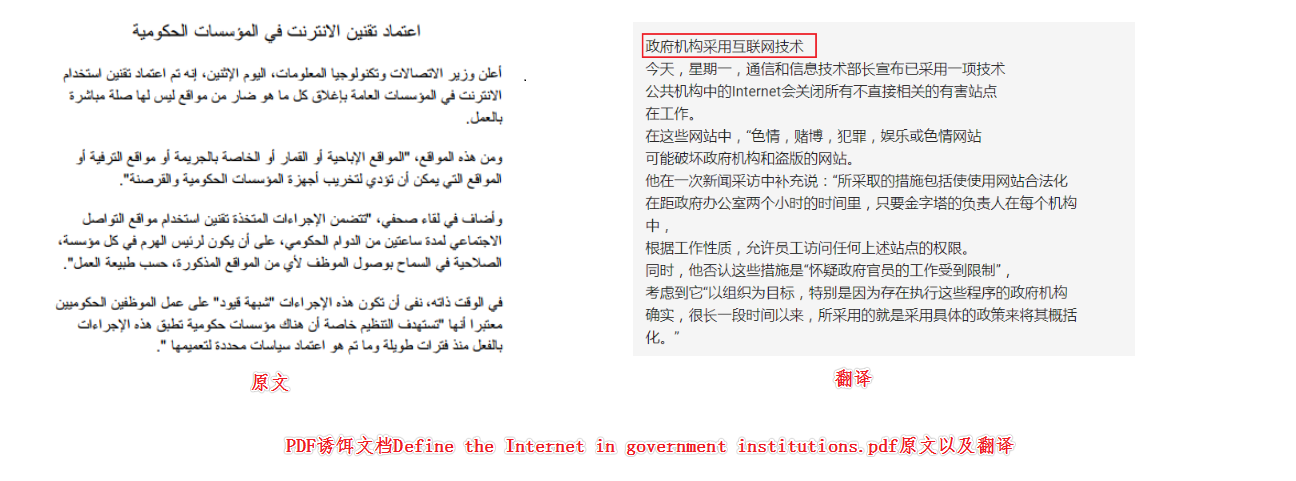

通过ShellExecute函数打开PDF诱饵文档,以免引起目标怀疑  其PDF诱饵文档内容如图,主要关于其使用互联网的政治类题材,推测应该是针对政府部门的活动

其PDF诱饵文档内容如图,主要关于其使用互联网的政治类题材,推测应该是针对政府部门的活动  同时利用

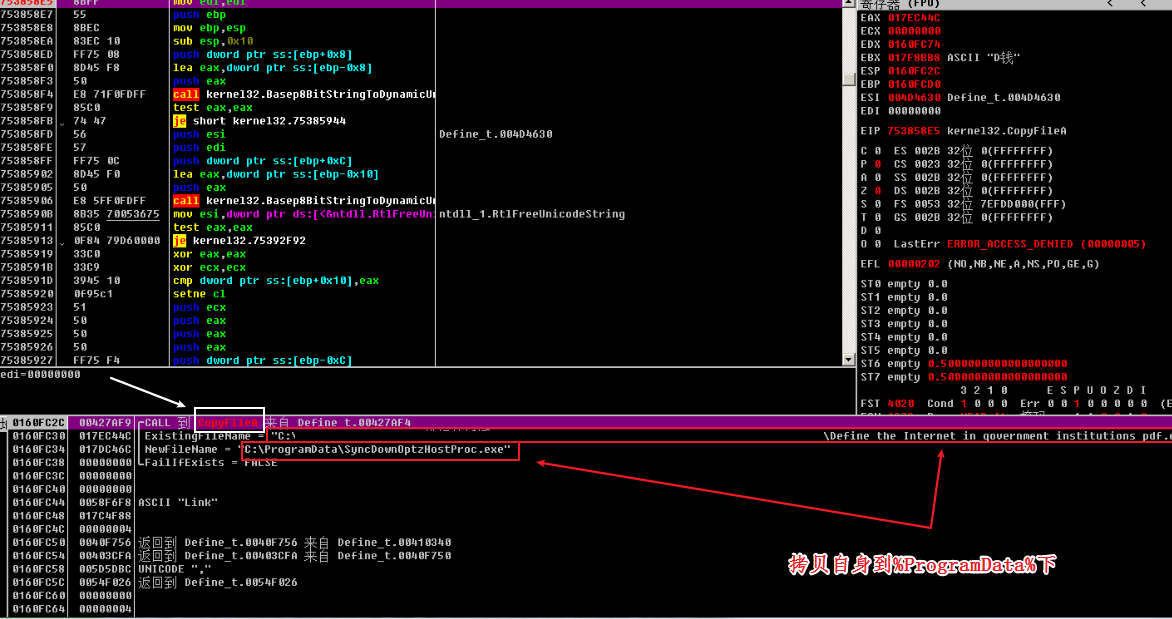

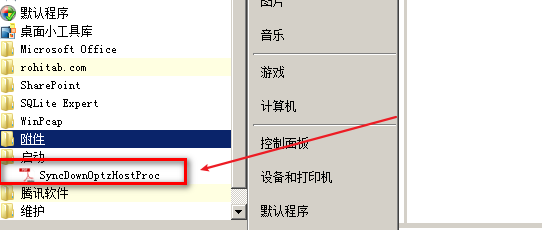

同时利用CopyFileA函数将自身拷贝到%ProgramData%目录下并且重命名为SyncDownOptzHostProc.exe  利用

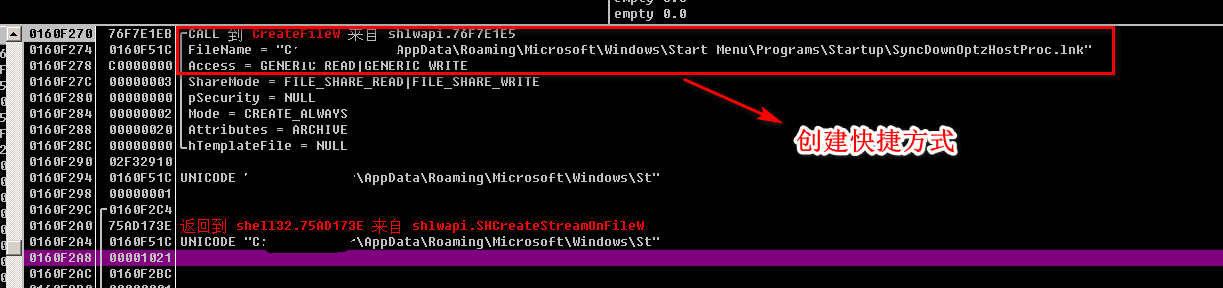

利用CreateFilewW函数在自启动文件夹下创造指向%ProgramData%\SyncDownOptzHostProc.exe的快捷方式SyncDownOptzHostProc.lnk

ii.下载者(Downloader)部分:

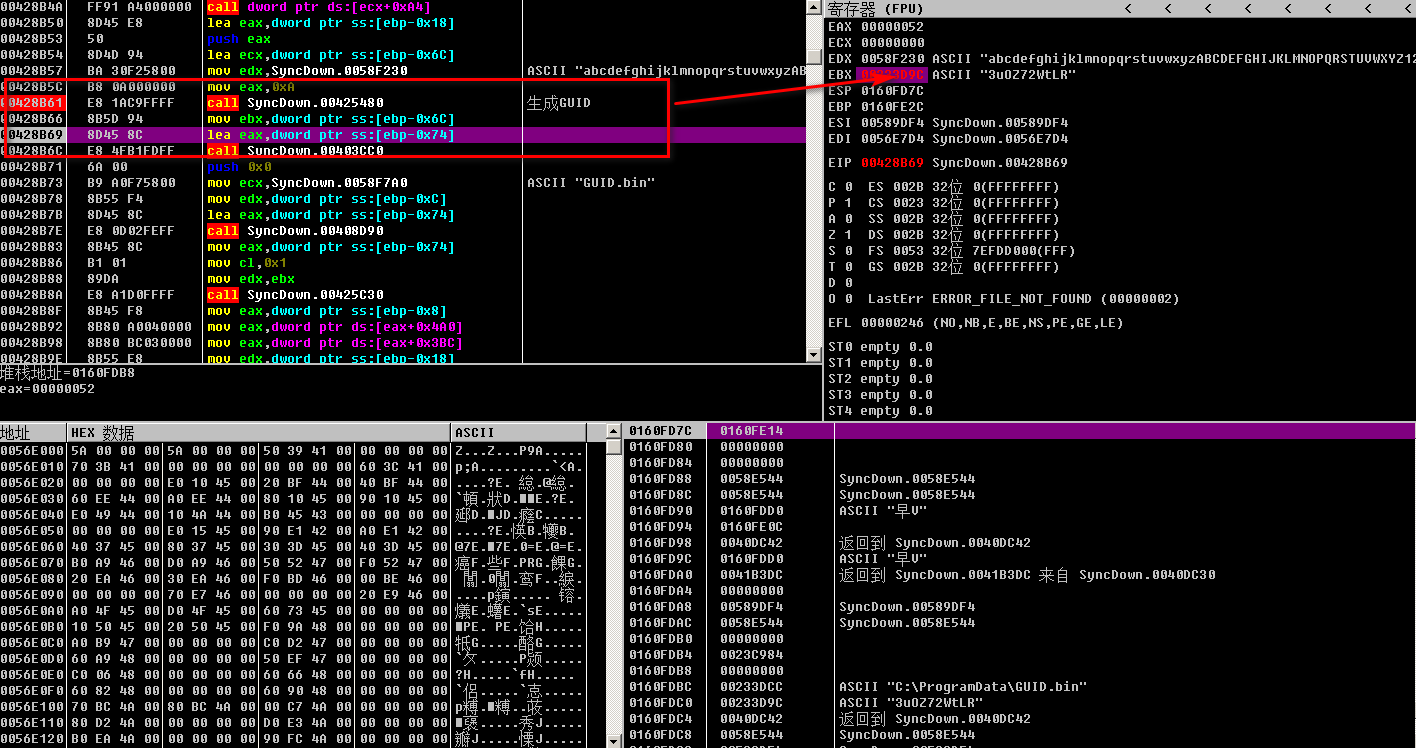

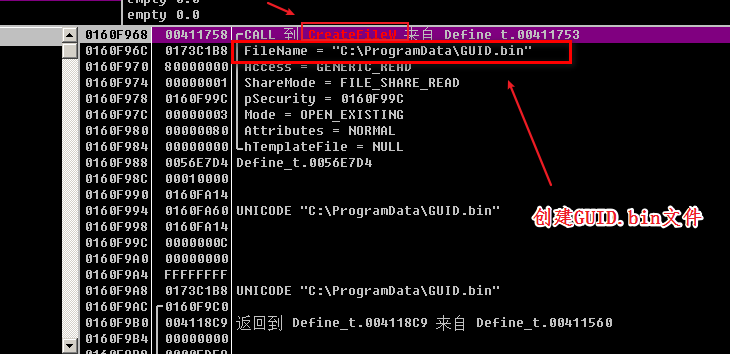

通过CreateFile函数创造%ProgramData%\GUID.bin文件,内部写入对应本机的GUID.当软件再次运行的时候检查自身是否位于%ProgramData%文件夹下,若不是则释放pdf文档。若是,则释放lnk到自启动文件夹

①.信息收集

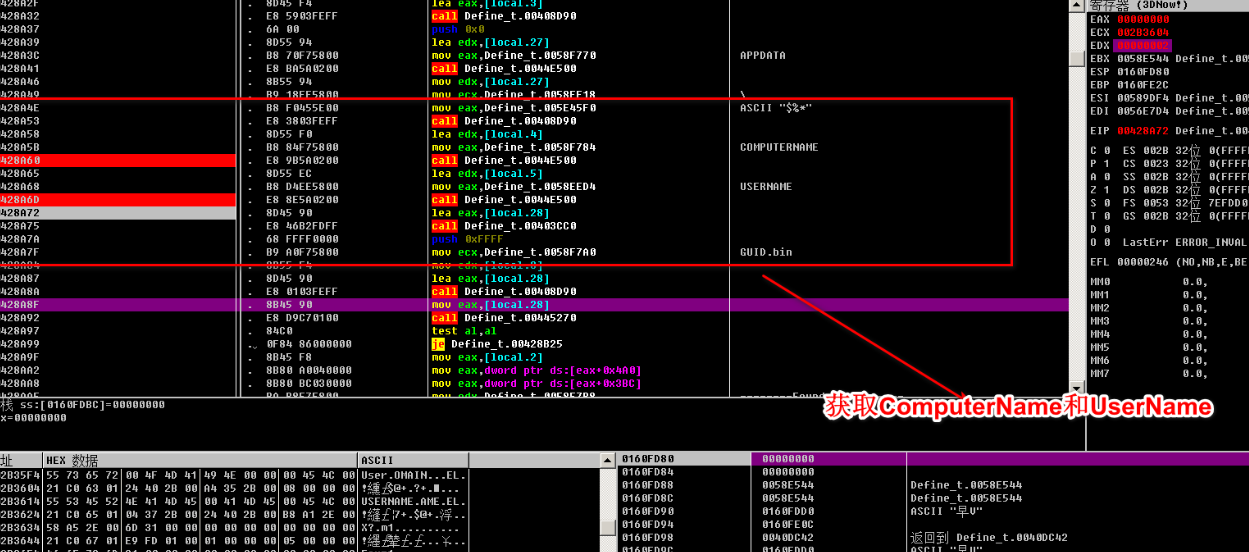

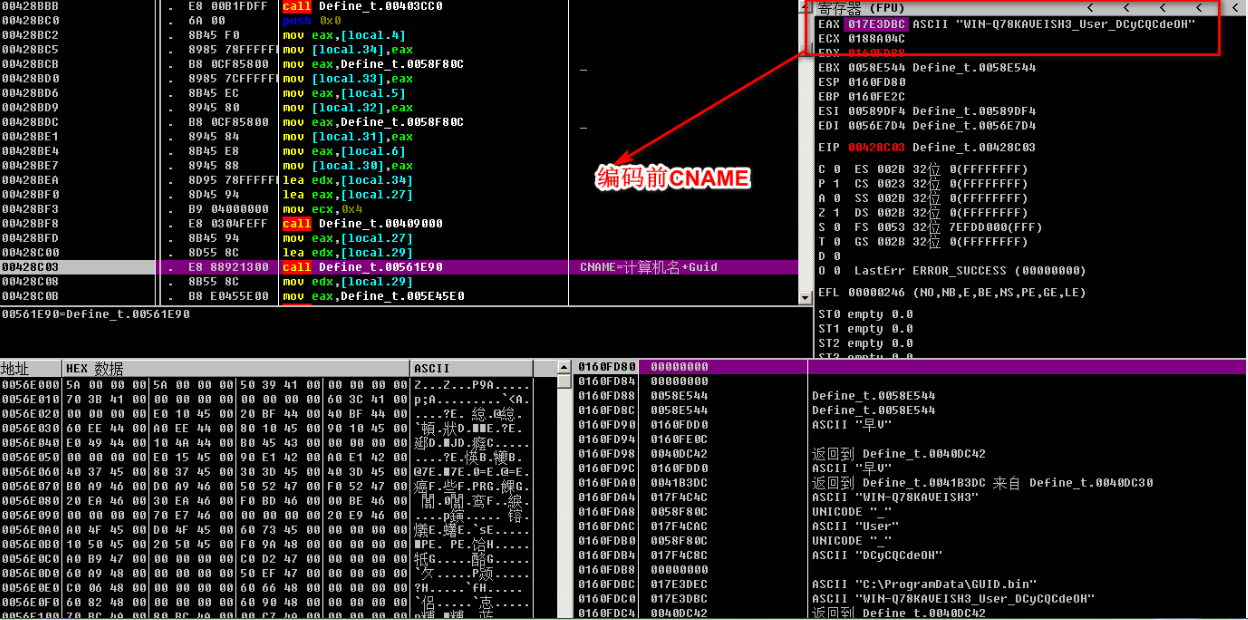

1.收集当前用户名以及当前计算机名称,并且读取GUID.bin文件中的GUID码 再以如下格式拼接信息

再以如下格式拼接信息

当前计算机名称_当前用户名_GUID码

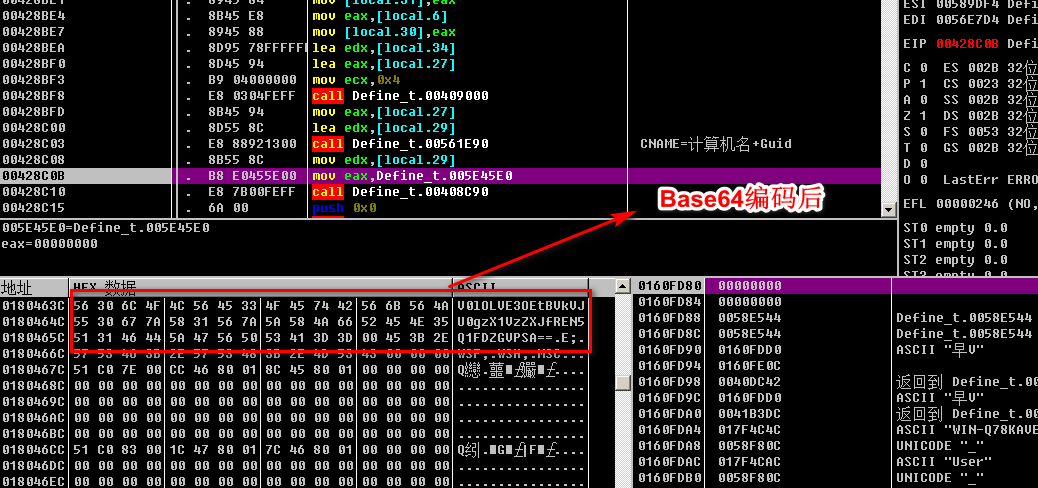

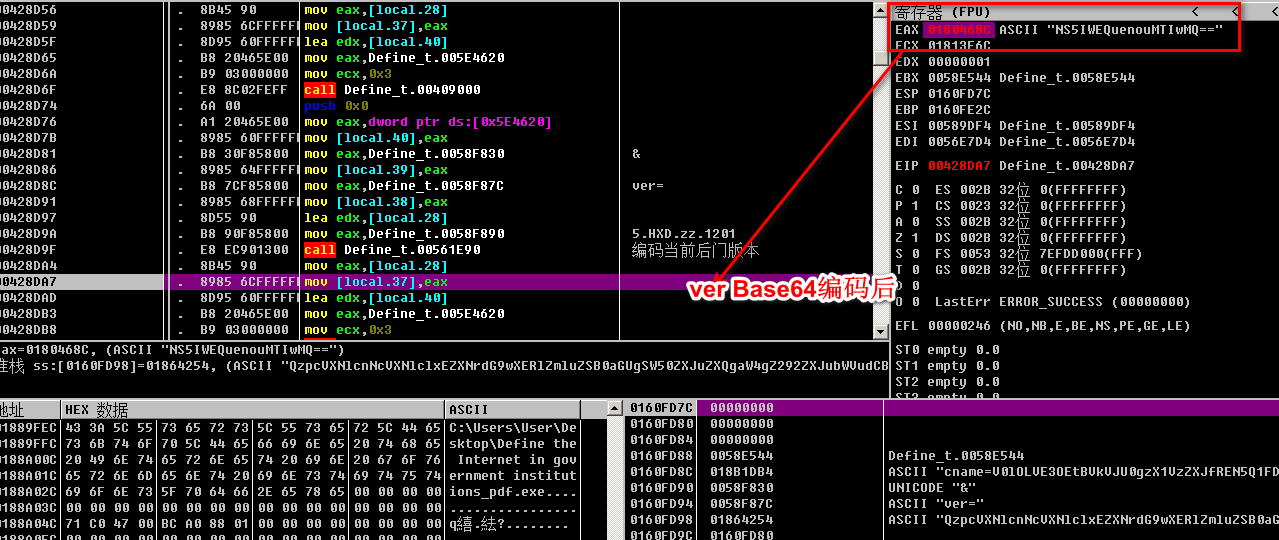

将这些拼接好的信息利用base64进行编码,组合成

将这些拼接好的信息利用base64进行编码,组合成cname报文

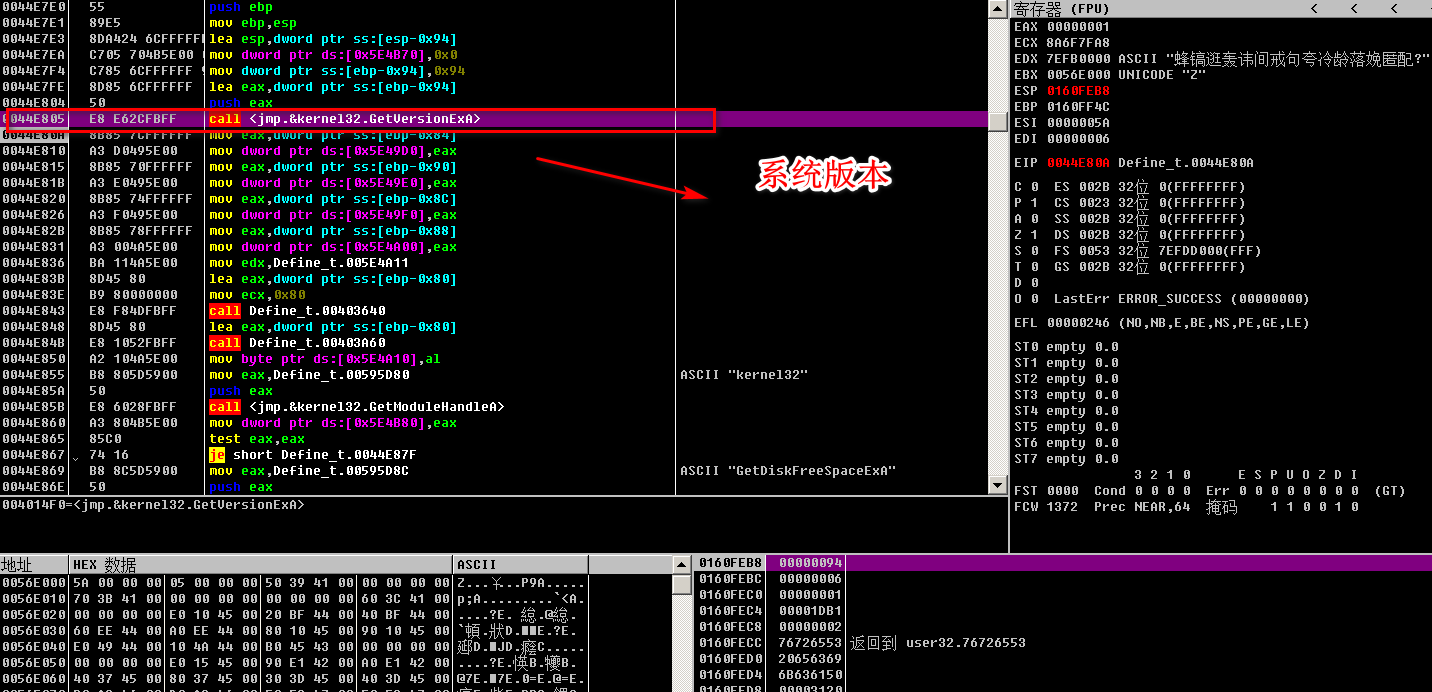

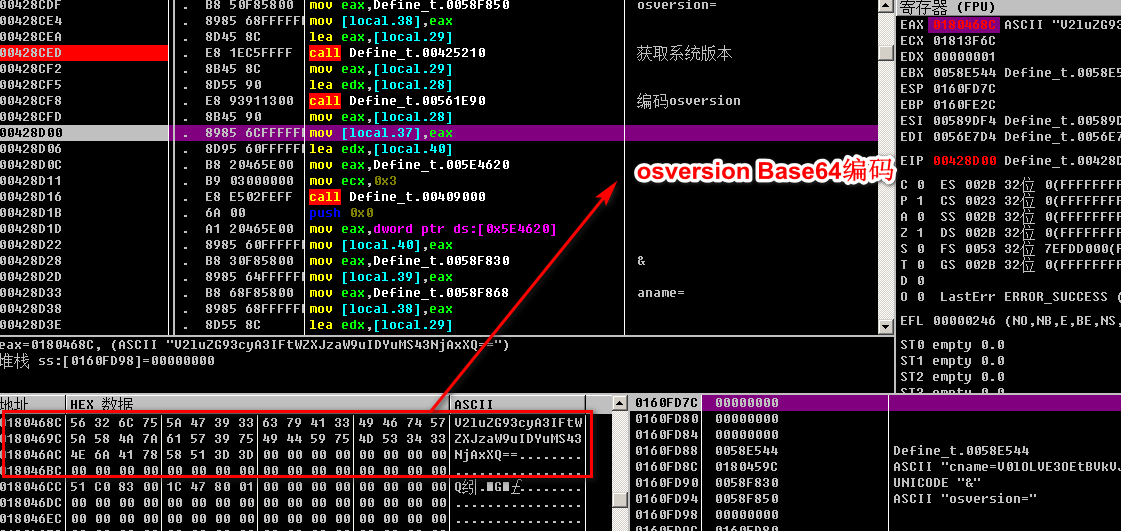

2.通过GetVersion函数收集当前系统版本 并且将其结果通过Base64进行编码,组成

并且将其结果通过Base64进行编码,组成osversion报文

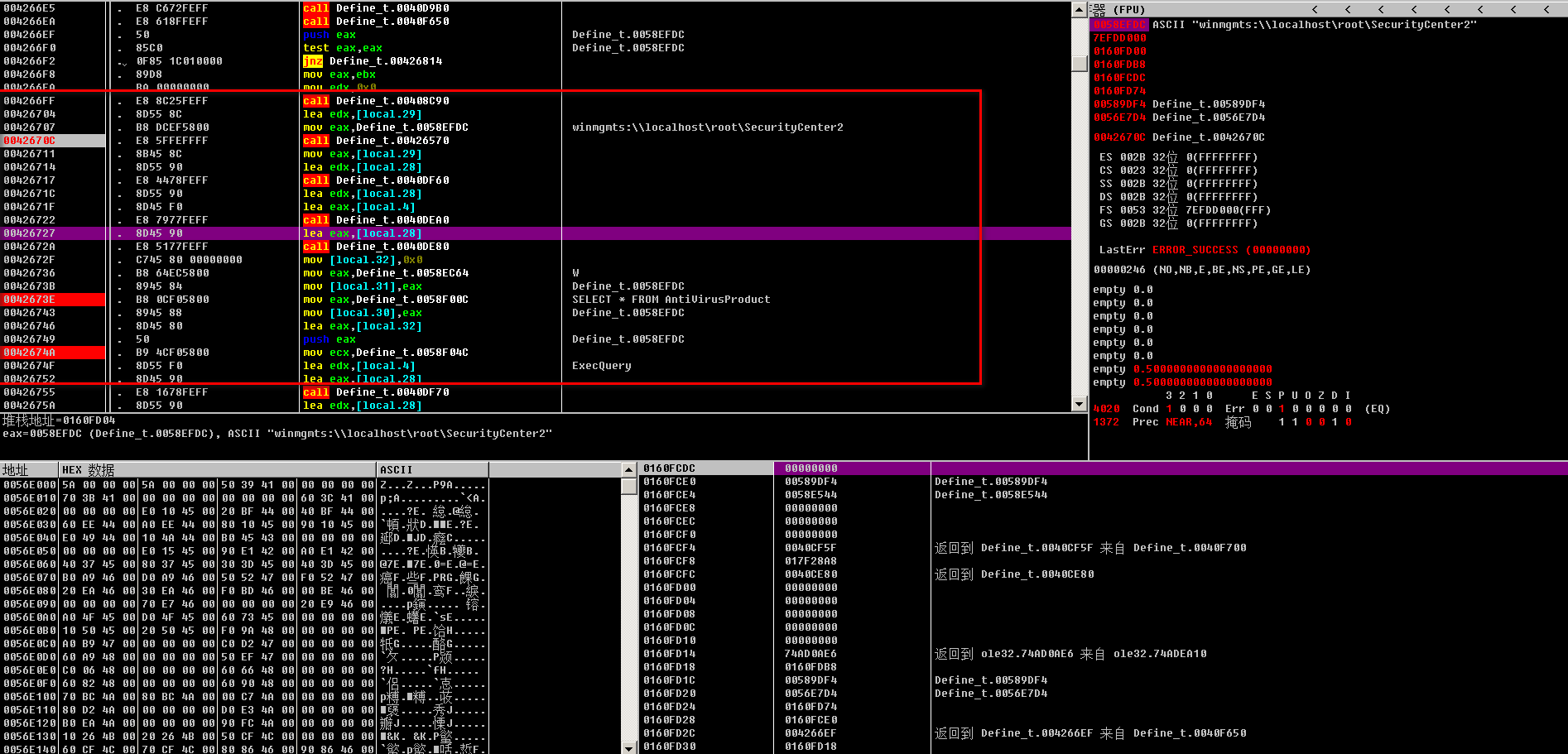

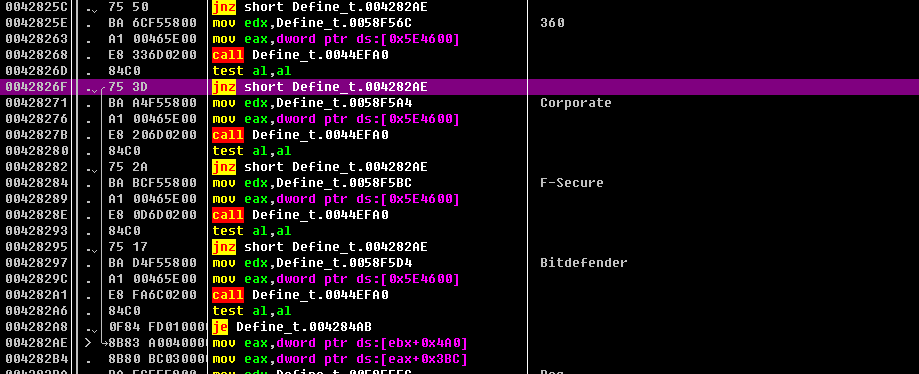

3.通过WMI查询本地安装的安全软件

被侦查的安全软件包括360,F-secure,Corporate,Bitdefender

如果存在的话,获取结果组成av报文

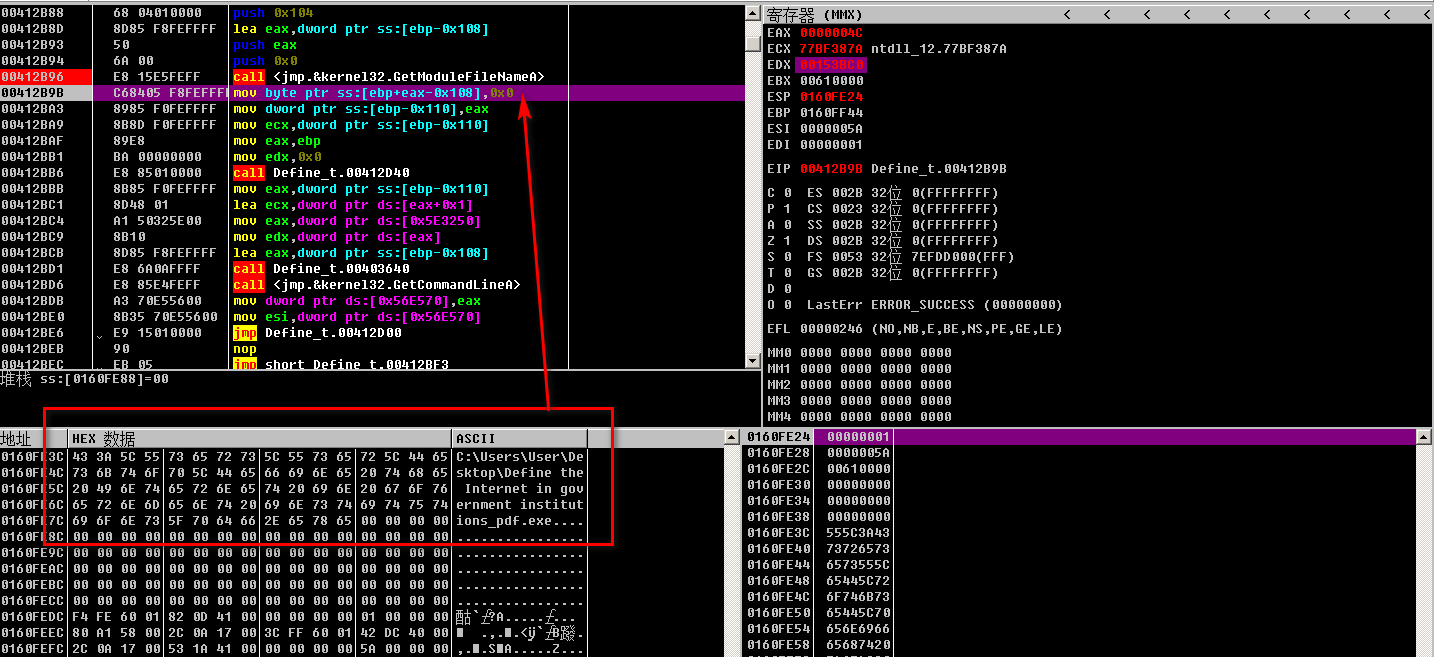

4.通过GetModuleFile函数获取当前文件的运行路径

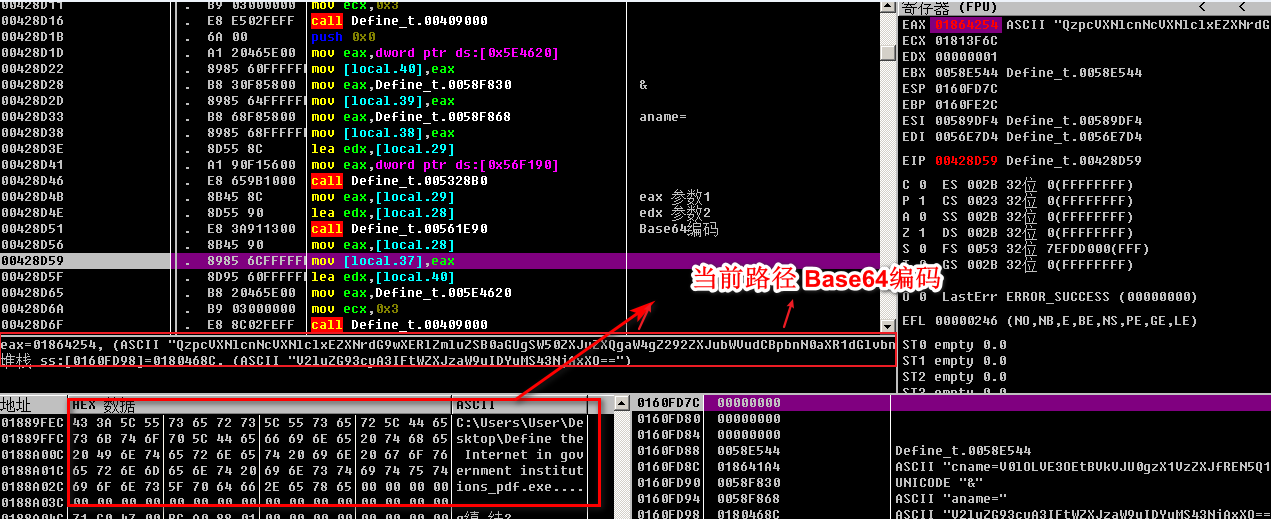

将当前程序运行路径信息通过base64编码组成aname报文

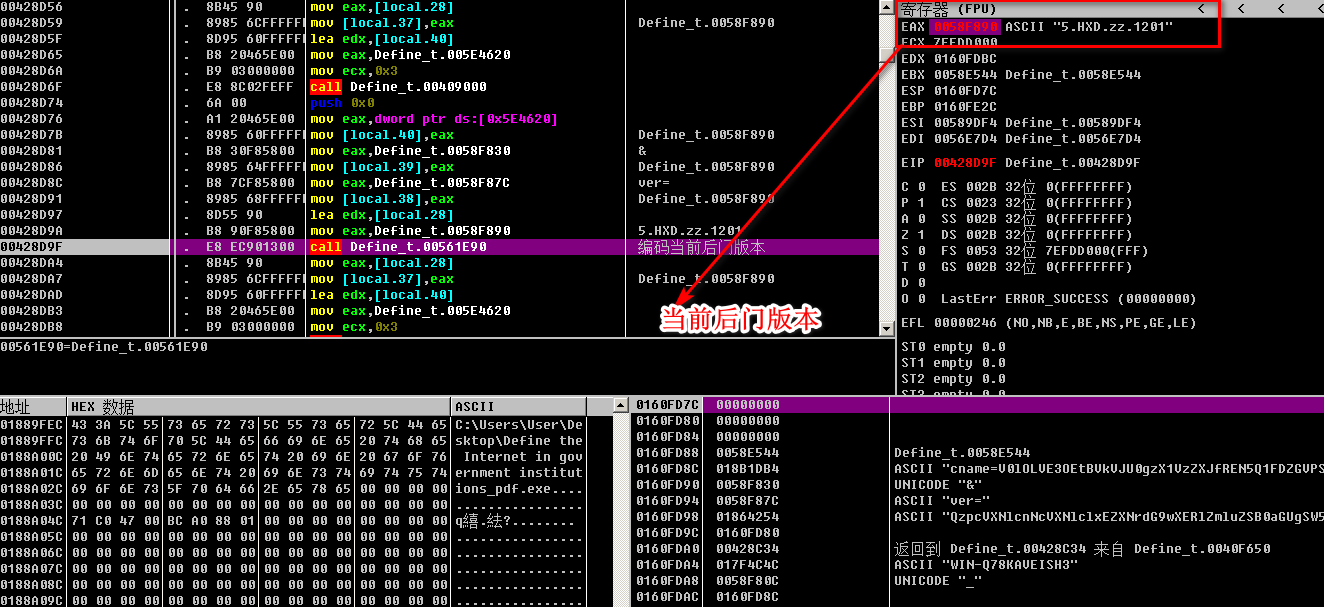

5.后门版本号ver报文,本次活动的后门版本号为:5.HXD.zz.1201

将版本号通过base64编码组成ver报文

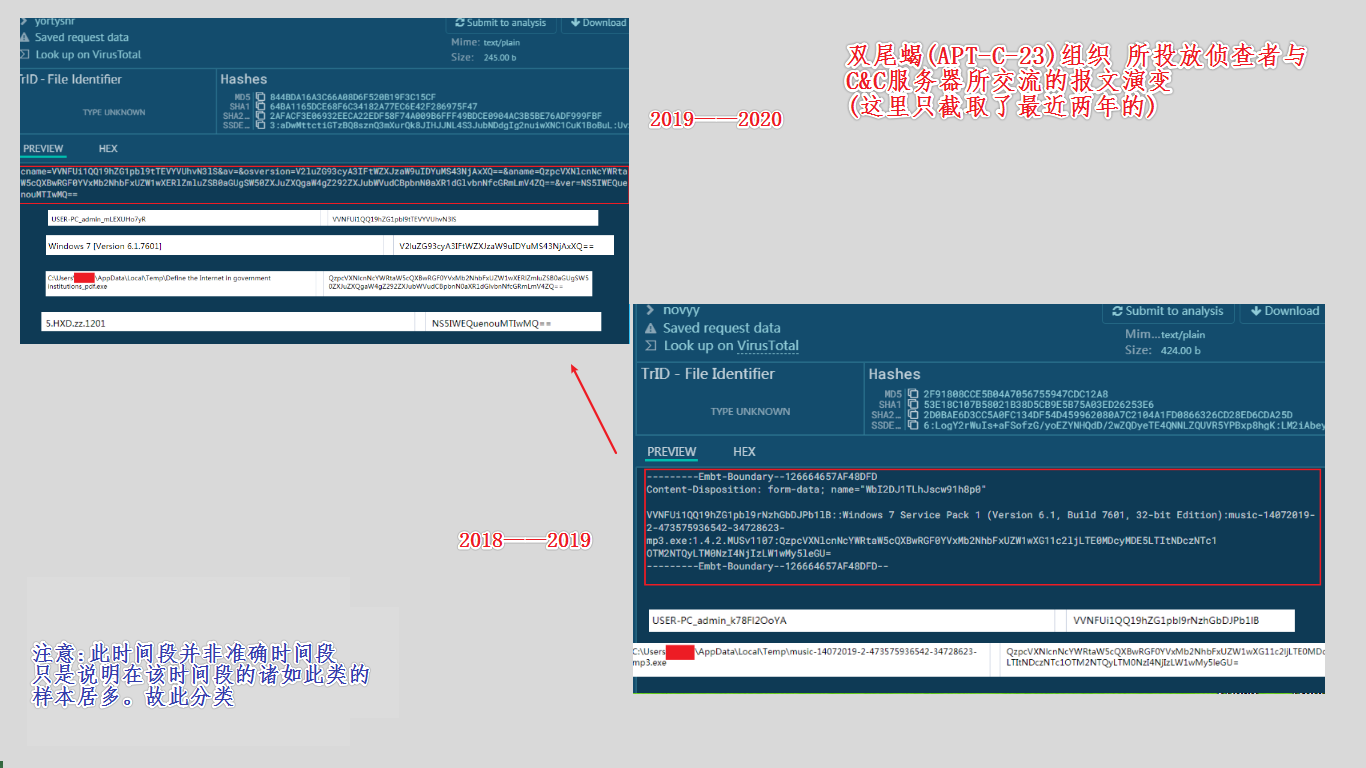

将这些信息按照如下方式拼接好后,通过Send方式向URL地址htp://nicoledotson.icu/debby/weatherford/yportysnr发送上线报文

cname=而在本次活动中后门版本号为:5.HXD.zz.1201(推测是2019.12.01号更新的后门),由此可见该组织正在随着披露的增加而不断的进行后门的更迭。

四.总结

1.概述

Gcow安全团队追影小组针对双尾蝎APT组织此次针对巴勒斯坦的活动进行了详细的分析并且通过绘制了一幅样本执行的流程图方便各位看官的理解

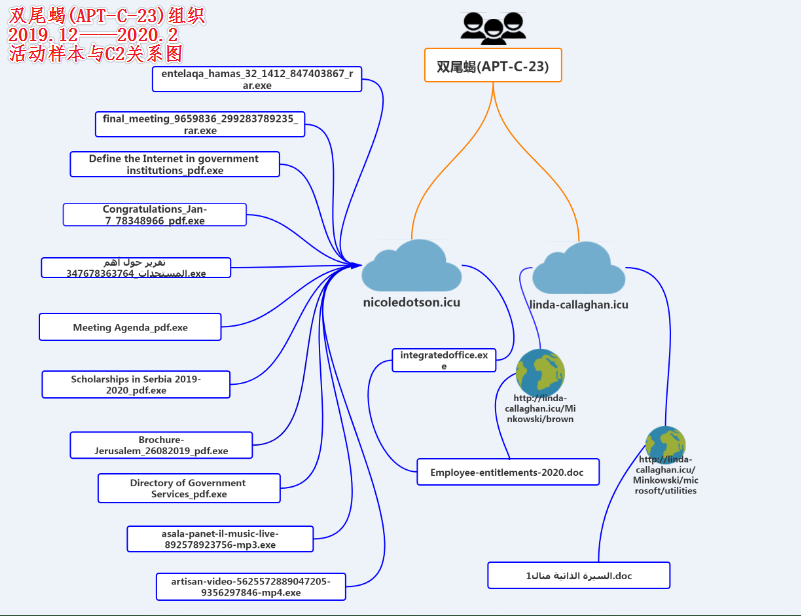

该组织拥有很强的攻击能力,其载荷涵盖较广(Windows和Android平台).并且在被以色列进行**物理打击后快速恢复其攻击能力.对巴勒斯坦地区进行了一波较为猛烈的攻势,同时我们绘制了一幅本次活动之中样本与

C&C的关系图

通过之前的分析我们发现了该组织拥有很强的技术对抗能力,并且其投放的样本一直围绕着与巴勒斯坦和以色列的敏感话题进行投放,我们对其话题关键字做了统计,方便各位看官了解

2.处置方案:

删除文件

%TEMP%\*.pdf(*.mp3,*.mp4,*.rar,*.doc) [诱饵文档] %ProgramData%\SyncDownOptzHostProc.exe [侦查者主体文件] %ProgramData%\IntegratedOffice.exe[侦查者主体文件] %ProgramData%\Microsoft\Windows\Start Menu\Programs\Startup\SyncDownOptzHostProc.lnk [指向侦查者主体文件的快捷方式用于权限维持] %ProgramData%\GUID.bin [标记感染]3.结语

通过本次分析报告,我们相信一定给各位看官提供了一个更加充分了解该组织的机会.我们在前面分析了该组织的技术特点以及对该组织实施攻击的攻击手法的演进进行了详细的概述。同时在后面的部分我们也会贴出该组织最新活动所使用样本的

IOCs供给各位感兴趣的看官交流与学习.同时我们希望各位看官如果有其他的意见欢迎向我们提出.五.IOCs:

MD5:

| 样本MD5 | 样本文件名 |

|---|---|

| a7cf4df8315c62dbebfbfea7553ef749 | Meeting Agenda_pdf.exe |

| 91f83b03651bb4d1c0a40e29fc2c92a1 | Employee-entitlements-2020.doc |

| 09cd0da3fb00692e714e251bb3ee6342 | Congratulations_Jan-7_78348966_pdf.exe |

| 9bc9765f2ed702514f7b14bcf23a79c | 7تقرير حول أهم المستجدات_347678363764.exe |

| 3296b51479c7540331233f47ed7c38dd | Define the Internet in government institutions_pdf.exe |

| e8effd3ad2069ff8ff6344b85fc12dd6 | integratedoffice.exe |

| 90cdf5ab3b741330e5424061c7e4b2e2 | final_meeting_9659836_299283789235_rar.exe |

| 8d50262448d0c174fc30c02e20ca55ff | Scholarships in Serbia 2019-2020_pdf.exe |

| 817861fce29bac3b28f06615b4f1803f | السيرة الذاتية منال1.doc |

| edc3b146a5103051b39967246823ca09 | Directory of Government Services_pdf.exe |

| 20d21c75b92be3cfcd5f69a3ef1deed2 | Internet in government_984747457_489376.exe |

| 4d9b6b0e7670dd5919b188cb71d478c0 | artisan-video-5625572889047205-9356297846-mp4.exe |

| 9bb70dfa2e39be46278fb19764a6149a | entelaqa_hamas_32_1412_847403867_rar.exe |

| 1eb1923e959490ee9f67687c7faec697 | asala-panet-il-music-live-892578923756-mp3.exe |

| 46871f3082e2d33f25111a46dfafd0a6 | Brochure-Jerusalem_26082019_pdf.exe |

URL:

http[:]//linda-callaghan[.]icu/Minkowski/brown

http[:]//linda-callaghan[.]icu/Minkowski/microsoft/utilities

http[:]//nicoledotson[.]icu/debby/weatherford/yortysnr

http[:]//nicoledotson[.]icu/debby/weatherford/Zavantazhyty

http[:]//nicoledotson[.]icu/debby/weatherford/Ekspertyza

http[:]//nicoledotson[.]icu/debby/weatherford/Vydalyty

http[:]//nicoledotson[.]icu/debby/weatherford/pidnimit

C2:

linda-callaghan[.]icu

nicoledotsonp[.]icu

释放文件:

%TEMP%\ *.pdf(*.mp3,*.mp4,*.rar,*.doc)

%ProgramData%\SyncDownOptzHostProc.exe

%ProgramData%\Microsoft\Windows\Start Menu\Programs\Startup\SyncDownOptzHostProc.lnk

%ProgramData%\GUID.bin

%ProgramData%\IntegratedOffice.exe

六.相关链接:

https://www.freebuf.com/articles/system/129223.html

https://research.checkpoint.com/2020/hamas-android-malware-on-idf-soldiers-this-is-how-it-happened/

https://mp.weixin.qq.com/s/Rfcr-YPIoUUvc89WFrdrnwe

关注公众:Gcow安全团队 后台回复:APT-C-23 获取本文的PDF